Mudanças entre as edições de "Manual de Privacidade Digital"

| Linha 606: | Linha 606: | ||

* Você mesmo criptografar seus e-mails (e.g., [https://garoa.net.br/wiki/GnuPG GnuPG]). |

* Você mesmo criptografar seus e-mails (e.g., [https://garoa.net.br/wiki/GnuPG GnuPG]). |

||

| − | Perceba que ambas são DIY, sendo a primeiro complexa e a segunda menos complexa. Obviamente, como não somos estúpidos e queremos tornar as coisas simples e acessíveis, mostraremos como encriptar seus próprios e-mails usando o GnuPG. |

+ | Perceba que ambas são DIY, sendo a primeiro complexa e a segunda menos complexa. Obviamente, como não somos estúpidos e queremos tornar as coisas simples e acessíveis, mostraremos como encriptar seus próprios e-mails usando o GnuPG também conhecido como GPG (e.g., [https://vimeo.com/56881481 GPG for Journalists]). |

===Thunderbird, Enigmail e GnuPG=== |

===Thunderbird, Enigmail e GnuPG=== |

||

| Linha 774: | Linha 774: | ||

Perceba que, após adicionar e verificar as chaves públicas de seus contatos, basicamente você só precisa copiar e colar já que o Tails GNU/Linux faz o resto. |

Perceba que, após adicionar e verificar as chaves públicas de seus contatos, basicamente você só precisa copiar e colar já que o Tails GNU/Linux faz o resto. |

||

| − | Aliás, caso você não tenha configurado um [https://tails.boum.org/doc/first_steps/persistence/index.pt.html Volume Persistente] ou exportado suas chaves para um volume externo como um contêiner do [https://tails.boum.org/doc/encryption_and_privacy/veracrypt/index.pt.html VeraCrypt], suas chaves serão perdidas. |

+ | Aliás, caso você não tenha configurado um [https://tails.boum.org/doc/first_steps/persistence/index.pt.html Volume Persistente] (inseguro) ou exportado suas chaves para um volume externo como um contêiner do [https://tails.boum.org/doc/encryption_and_privacy/veracrypt/index.pt.html VeraCrypt] (seguro), suas chaves serão perdidas. |

==Referências== |

==Referências== |

||

| Linha 786: | Linha 786: | ||

<s>[https://cartilha.cert.br/privacidade/ Cartilha de Segurança para Internet]: Conteúdo online e para download em diversos formatos elaborado pela CERT.br apresentando algumas dicas sobre privacidade.</s> |

<s>[https://cartilha.cert.br/privacidade/ Cartilha de Segurança para Internet]: Conteúdo online e para download em diversos formatos elaborado pela CERT.br apresentando algumas dicas sobre privacidade.</s> |

||

| − | [[Categoria:Projetos |

+ | [[Categoria:Projetos]] |

Edição das 02h15min de 22 de maio de 2020

Objetivo

Este manual online e colaborativo contém (isto é, conterá) uma coletâneas de dicas, sugestões, boas práticas e ferramentas para ajudar as pessoas a protegerem sua privacidade online.

Keep It Simple Stupid (KISS)

A primeira regra para progeger sua privacidade online e offline.

Se uma solução ou software é muito complicado provavelmente você não vai usar, do que adianta então ?

Este guia é somente sobre soluções simples, programas, serviços e soluções que você realmente pode usar diariamente sem querer arrancar seus cabelos.

Em primeiro lugar, em cada seção você aprenderá o que NÃO fazer.

Em segundo lugar, você aprenderá como navegar, ler emails, mandar mensagens, conversar, guardar informações e comprar coisas de maneira segura e privada.

Você aprenderá como tornar bem mais difícil para qualquer governo te espionar e mapear sua vida.

Como essas ferramentas e serviços foram escolhidos

Você notará enquanto lê esse guia que a maioria das ferramentas são open-source. Isto significa que o código-fonte está aberto para qualquer um ver e melhorar o software, também significa que é livre para ser redistribuído e compartilhado com seus amigos.

Esta escolha é intencional.

Primeiro, porque quando é de graça mais pessoas usarão.

Segundo, porque se o código-fonte está disponível para qualquer um analisar é mais difícil, senão impossível, esconder um backdoor no programa que permita alguém rastrear e registrar suas atividades ou até mesmo ganhar acesso direto no seu computador.

Por exemplo, o código-fonte do Skype é fechado logo não sabemos realmente se existe um backdoor embutudo ou não. Não seria supreendente que houvesse um backdoor levando em consideração como a Microsoft, dona do Skype, se ajoelha para o governo americano em outras questões.

Jitsi por outro lado é um outro programa para chamadas de voz que iremos abordar na seção sobre chamadas de voz criptografadas e é open-source, logo se um backdoor fosse embutido no mesmo ele seria rapidamente descoberto.

Mas apenas porque algo é pago ou não é open-source não significa que você deve evitar, apenas significa que você precisa utilizar uma abordagem racional e calculada em relação às ferramentas que melhor atendem suas necessidades.

Então vamos começar!

Torne mais seguro seus hábitos em mídias sociais

A maior parte deste guia é sobre como comunicar-se de maneira privada, mas como vivemos na era das mídias sociais existe outro aspecto da privacidade que você deve considerar. Que as informações que você quer compartilhar com o mundo podem ser perigosas e tão reveladoras quanto as informações que você quer manter protegidas.

Portanto, não divulgue toda sua vida no Facebook

Isso deve valer mais para os jovens leitores mas pense sobre isso; se você é um usuário frequente de sites/programas de mídias sociais como Facebook, Twitter, Instagram, etc., provavelmente você deve compartilhar alguma das seguintes informações:

- Seu nome

- Sua data de nascimento

- Sua aparência

- Lugares passados e atuais em que você viveu, trabalhou, frequentou a escola, etc.

- Seus planos de viagem futuros

- Seu estilo de vida

- Seus interesses

- Sua visão política e religiosa

- Seus amigos

- Detalhes de membros familiares

- E por último mas não menos importante, sua localização toda vez que você loga

O que mais uma agência do governo poderia pedir ?

Portanto, quando o assunto é mídia social, apenas pense mais de uma vez antes de postar algo online, isso pode evitar problemas para você daqui a alguns anos.

A primeira etapa para tornar segura e anônima sua navegação é escolher um bom navegador, vamos começar com o navegador do seu computador.

Tanto Google como Microsoft dormem agarradinhos com a NSA, por isso não faz muito sentido usar Google Chrome ou Microsoft Edge.

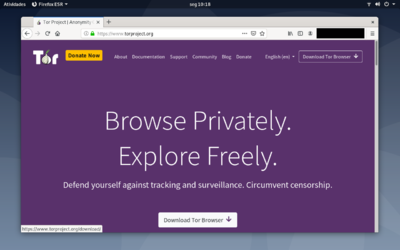

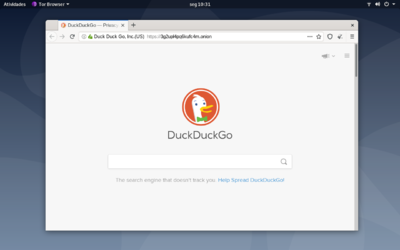

Ao invés disso, visite o Projeto Tor e faça o download do navegador Tor, que é uma versão do Mozilla Firefox customizada para usar uma sub-rede anônima que irá tornar seu tráfego anônimo. Veja como funciona.

Por exemplo, você está em São Paulo e você visita um site ou entra no Facebook pelo navegador Tor. Ao invés de exibir seu endereço IP e localização (que identifica seu computador), acessando pela rede Tor aparentará que seu tráfego está originando do Canadá ou Alemanha.

Portanto com o navegador Tor você não revela sua localização e identidade toda vez que visita um site. Isso é muito importante para sua privacidade online.

Como exemplo prático, iremos utilizar a distribuição GNU/Linux do Projeto Debian em sua décima versão de codinome Buster e a terceira versão do GNOME.

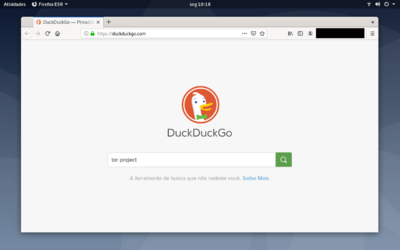

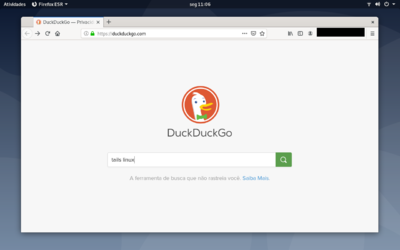

Também iremos usar um mecanismo de busca alternativo ao do Google chamado DuckDuckGo. Você pode acessar o DuckDuckGo de qualquer navegador.

Mão na massa!

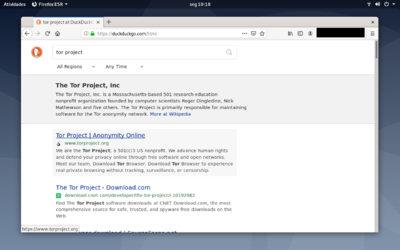

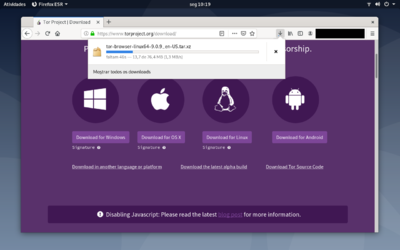

Então, comece buscando por tor project.

Acesse o site oficial do Projeto Tor, isto é, o que corresponde ao endereço www.torproject.org.

Clique no botão Download Tor Browser.

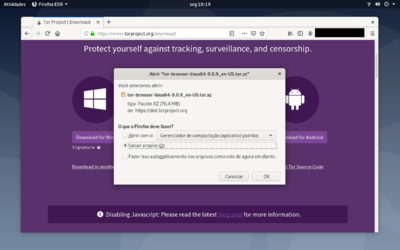

Vá em Download for Linux porque lembrando estamos usando uma distribuição do GNU/Linux.

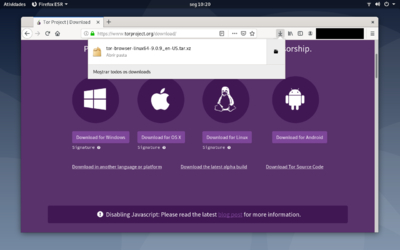

Assim que a caixa de diálogo aparecer em sua tela, marque a opção Salvar arquivo (D) e clique em OK para confirmar o download do arquivo.

Aguarde.

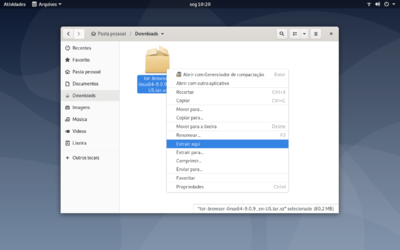

Abra a pasta onde foi baixado o arquivo (provavelmente Downloads).

É importante verificar a integridade de um conteúdo baixado da internet quando este possui o que se conhece como arquivo de soma de verificação ou simplesmente checksum.

É comum encontrar o arquivo de verificação dentro do mesmo diretório do instalador ou pacote e essa prática serve para que o usuário tenha certeza de que o conteúdo não foi alterado (corrompido) durante o download por falha ou ataque do tipo man-in-the-middle.

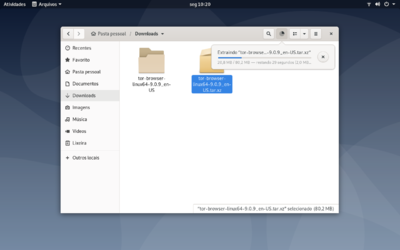

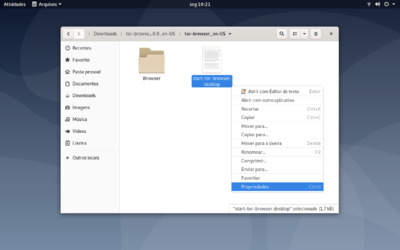

Prosseguindo, clique com o botão direito do mouse sobre o arquivo e selecione a opção Extrair aqui para descompactá-lo no mesmo diretório.

Aguarde novamente.

O arquivo start-tor-browser.desktop é um atalho de inicialização do navegador Tor.

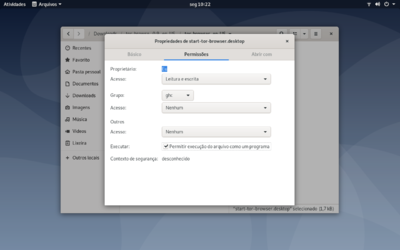

Antes, para que o arquivo possa ser executado com duplo clique através do GNOME, você precisa informar ao Debian que o arquivo deve ser tratado como uma programa.

Para isso, clique com o botão direito do mouse sobre o arquivo e selecione a opção Propriedades.

Na aba Permissões, marque a caixa de seleção Permitir execução do arquivo como um programa.

Feito isso, execute-o normalmente.

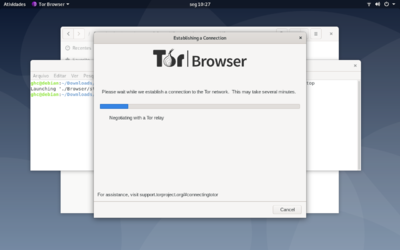

Uma janela com duas opções deverá aparecer, sendo a opção Configure para configurar uma ponte.

Pontes são utilizadas apenas para driblar o bloqueio de acesso feito através de alguma rede privada ou até mesmo censura e não deve ser utilizada sem necessidade.

Enfim, apenas clique em Connect.

Aguarde enquanto é estabelecida a conexão com a rede Tor.

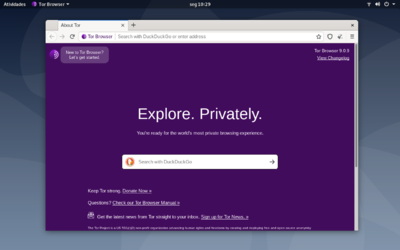

Por fim, o navegador Tor já pode ser usado.

Curiosamente, o mecanismo de busca padrão do navegador Tor é o DuckDuckGo e agora também é possível acessar o DuckDuckGoOnion, o onion service do DuckDuckGo. Veja como funciona.

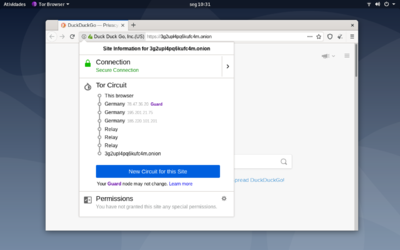

Como mencionado, eis o caminho percorrido desde o seu computador até o DuckDuckGoOnion.

É importante dar uma lida sobre exit node e quem costuma espionar essa e outras vulnerabilidades. Exit node ou nó de saída é o último relay no circuito Tor. É ele que envia o tráfego para a internet pública. É dele que serviços de e-mail como Gmail ou Outlook irão logar o endereço IP por toda a eternidade.

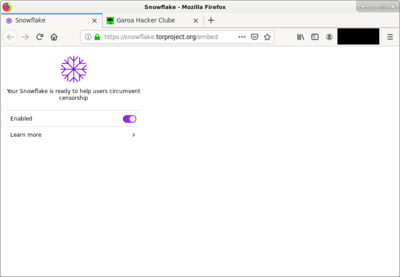

Snowflake

Usar é legal, ajudar é melhor ainda!

Quando não estiver usando o navegador Tor, é interessante utilizar o add-on Snowflake do Projeto Tor.

Caso não queira usar o add-on, você também pode acessar o Snowflake embutido neste endereço, sendo necessário apenas habilitá-lo clicando em Enabled. Tudo o que você precisa fazer é deixar a aba aberta.

Snowflake pode reduzir a performance de sua rede e requer WebRTC ativo no navegador para funcionar.

Limpeza de disco

Antes mesmo de falar sobre como limpar, é necessário esclarecer o que é um arquivo armazenado no computador.

Um arquivo, pasta ou qualquer conteúdo armazenado em memória não-volátil como o Hard Disk Drive (HDD) é nada mais nada menos que uma sequência de bits bem ordenada. Fique tranquilo, você não terá que escovar ninguém!

Memórias voláteis como a Random Access Memory (RAM) também operam sob 0s e 1s, a diferença é que após algum tempo depois de desligado o computador esses bits se esvaem. A grosso modo, é como se uma limpeza de disco ocorresse toda vez que se reiniciasse o computador.

Isso ocorre com a RAM porque esse é exatamente o papel dela: um arquivo é escrito por algum tempo e depois é sobrescrito, daí o nome volátil. Diferentemente do HDD onde o arquivo nele escrito permanece até que seja excluído pelo usuário.

Entretanto, quando um arquivo é excluído do HDD da maneira convencional (e.g., excluindo da lixeira), na verdade ainda é possível recuperá-lo usando técnicas de Computação Forense. Isso porque a sequência de bits que representa tal arquivo não foi sobrescrito, mas sua posição em disco apenas não mais tem referência ao arquivo que estava na lixeira e só será realmente apagado se outra sequência de bits preencher sua posição.

Uma ferramenta bastante famosa para evitar a recuperação de dados é o BleachBit.

Se você está no Windows ou alguma distribuição GNU/Linux mais amigável como Mint ou Ubuntu (na verdade o Debian também é), você facilmente irá encontrar um tutorial para um ou outro na internet.

Iremos utilizar o mesmo ambiente usado no passo a passo sobre o navegador Tor.

Mão na massa!

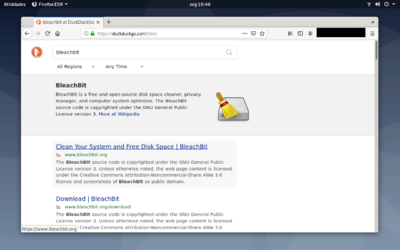

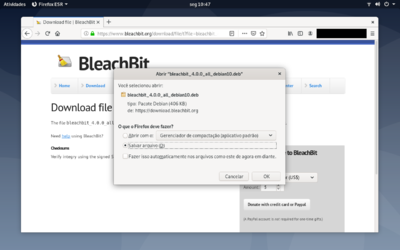

No DuckDuckGo, busque por bleachbit.

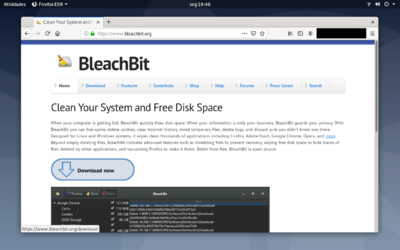

Acesse o site oficial sendo www.bleachbit.org.

Então, dentro do site clique em Download now.

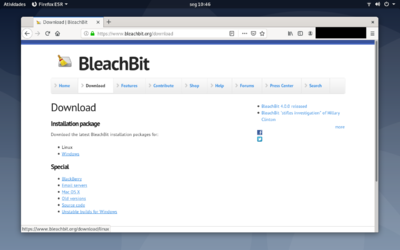

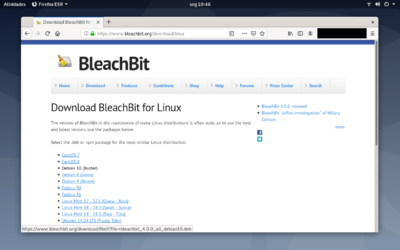

Estamos usando a décima versão do Debian GNU/Linux, então escolha o pacote Linux.

Clique em Debian 10 (Buster).

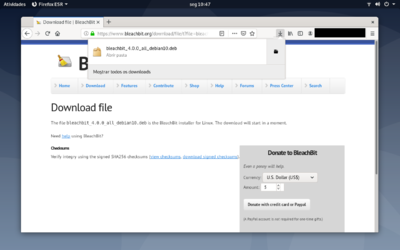

Aguarde a caixa de diálogo de confirmação de download, marque a opção Salvar arquivo (D) e vá em OK.

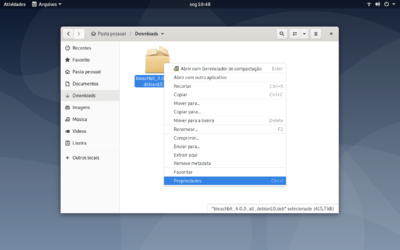

Assim que concluído o download, abra a pasta de destino. Lembre-se do checksum.

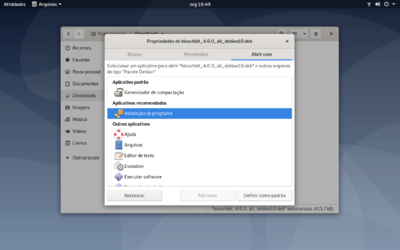

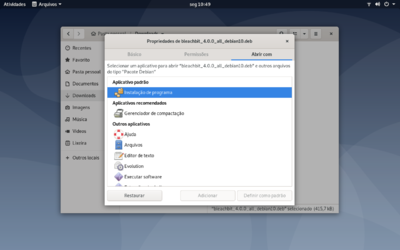

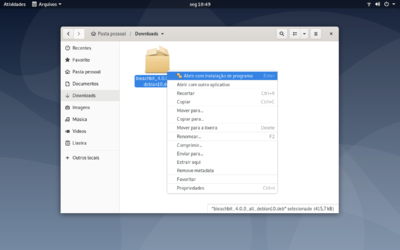

Lá, caso o instalador de pacotes não esteja definido como padrão para este tipo de arquivo, clique com o botão direito do mouse sobre ele e selecione a opção Propriedades.

Na aba Abrir com, selecione o aplicativo recomendado Instalação de programa e clique no botão Definir como padrão.

Após isso, o aplicativo padrão deverá ser o Instalação de programa.

Certo, agora execute-o.

A aplicação Programas, um local centralizado de diversos tipos de programas, deverá ser aberta. Nela haverão informações sobre o BleachBit e o botão Instalar, clique nele.

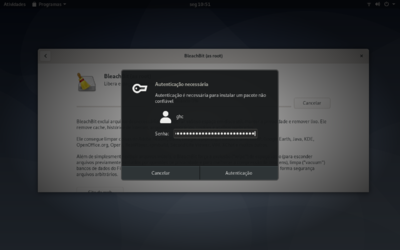

A senha do usuário da sessão será requisitada. Insira e prossiga clicando em Autenticação.

Aguarde.

Instalado!

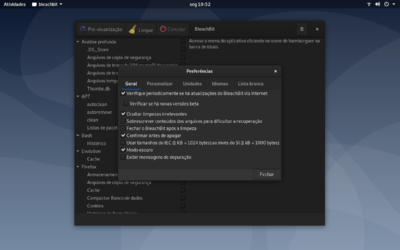

Busque por BleachBit em Atividades e execute-o. O executável BleachBit (as root) diz respeito aos dados remanescentes do usuário root, o GodMode do GNU/Linux.

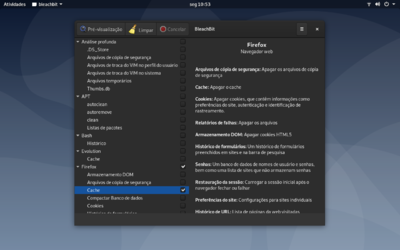

Uma janela de preferências deverá aparecer e a opção chave é a caixa de seleção Sobrescrever conteúdos dos arquivos para dificultar a recuperação (autoexplicativo). Marque-a e clique em Fechar.

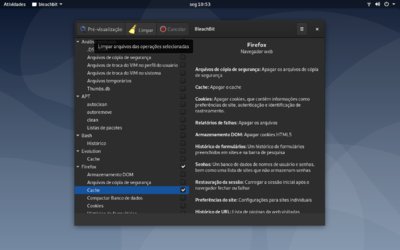

Como exemplo, apenas o cache do Firefox será excluído, mas escolha a opção de acordo com suas necessidades.

Em seguida, clique no botão Limpar.

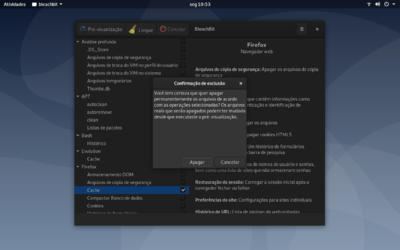

Uma caixa de confirmação de exclusão irá aparecer. Tendo certeza de que quer apagar os dados, clique em Apagar.

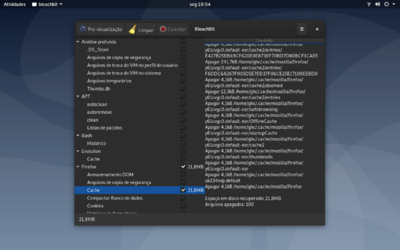

Pode levar algum tempo dependendo do que foi marcado para exclusão. Ao finalizar, o tamanho dos dados apagados será exibido, neste caso apenas 21,8MB.

Crie uma rotina manual de exclusão você mesmo. Evite trabalhos automatizados para esta finalidade.

Automatizar esse tipo de procedimento pode ser perigoso no sentido de que você pode perder seus dados caso algum script seja executado incorretamente e também não exercita o que realmente importa sobre privacidade: a mentalidade!

Evite os Solid State Drives (SSDs)

SSD é a nova geração de memórias não-voláteis no mercado brasileiro. Se comparado ao HDD, é mais rápido, mais leve e bastante pequeno em alguns casos (e.g., NVMe M.2). Contudo, em outros quesitos como capacidade de armazenamento e preço acaba perdendo pro HDD.

Mas capacidade e custo não são os únicos contrapontos. Saiba o que o BleachBit não cobre.

Criptografia de disco

Assim como um pendrive ou CD, o conteúdo armazenado nas pastas do seu sistema operacional (que está armazenado no HDD) também pode ser acessado como se fosse um dispositivo removível. Para isso, mediante acesso físico, o indivíduo teria apenas que remover o disco e ligá-lo em outro computador como disco secundário ou acessar o conteúdo diretamente do computador através de um Live CD, independente de seu logon possuir senha ou não.

Uma forma de evitar esse acesso é utilizar Full Disk Encryption (FDE). Basicamente, FDE é utilizar uma tecnologia de criptografia para encriptar todo o HDD.

Quase todos os sistemas operacionais possuem tecnologias de criptografia de disco embutidas. No Windows chama-se BitLocker, no macOS FileVault, no GNU/Linux temos Cryptsetup e outras sob o padrão Linux Unified Key Setup (LUKS).

Como o intuito deste manual é ser simples e acessível, não usaremos FDE. Simplesmente porque é um método complexo de ser implementado corretamente. Também não usaremos Cryptsetup, apenas utilizaremos em sua forma mais básica o VeraCrypt, uma ramificação do TrueCrypt.

Assim como BitLocker e FileVault, VeraCrypt permite o usuário criptografar unidades de disco do sistema. Também provê portabilidade através da criação de um ou mais contêineres que pode ser descriptografado em diversos sistemas operacionais, sendo apenas necessário ter o VeraCrypt instalado neste sistema. É nesse contêiner que o usuário armazena seus documentos, fotos, vídeos etc.

Mão na massa!

Primeiramente, vamos baixar o pacote direto do site oficial. Busque por veracrypt.

Acesse o site www.veracrypt.fr. VeraCrypt é gringo e desenvolvido por uma empresa francesa, por isso o .fr.

Na página Downloads, clique em veracrypt-X.XX-UpdateX-Debian-10-amd64.deb que é o pacote do VeraCrypt com interface gráfica (GUI) correspondente a décima versão do Debian GNU/Linux.

Marque a caixa Salvar arquivo (D), depois clique no botão OK.

Aguarde o download.

Abra a pasta e, novamente, não esqueça do checksum.

Clique com o botão direito sobre o arquivo e selecione Abrir com Instalação de programa.

Já em Programas, clique em Instalar.

Insira a senha de usuário da sessão.

Aguarde a instalação do VeraCrypt.

Então em Atividades, busque por veracrypt.

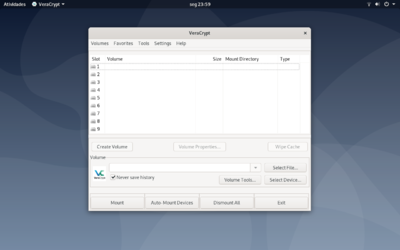

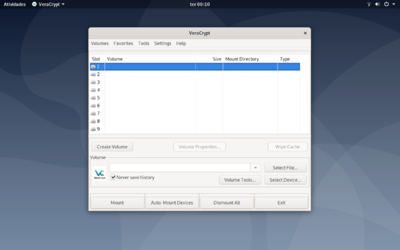

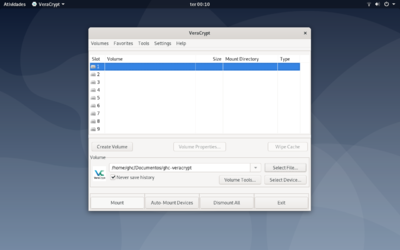

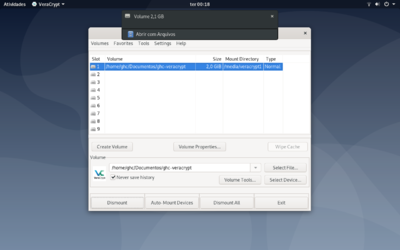

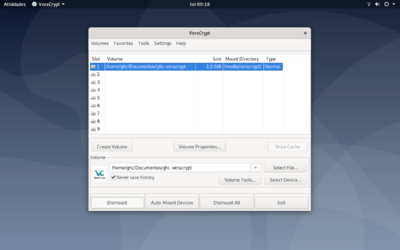

Certo, aqui é onde tudo começa. Perceba que a interface gráfica é semelhante a do Truecrypt. Veja o screenshot. A numeração indica as posições disponíveis para criação de volumes.

Clique no botão Create Volume.

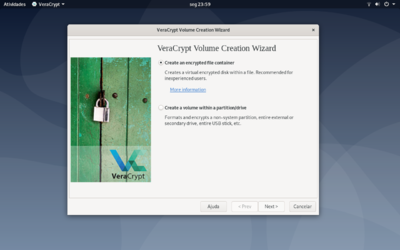

Como já mencionado, iremos instruir a forma mais básica de uso do VeraCrypt que consiste na criação de contêineres. Por isso marque a caixa Create an encrypted file container e clique em Next >.

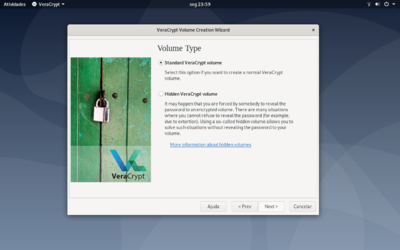

Marque a opção Standard VeraCrypt volume e clique em Next >. A outra opção diz respeito ao uso de Esteganografia, isto é, criar um volume criptografado e escondido no sistema.

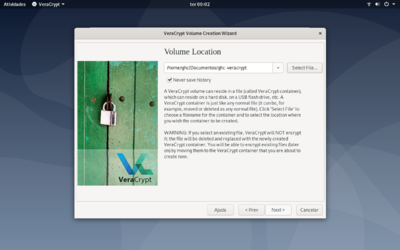

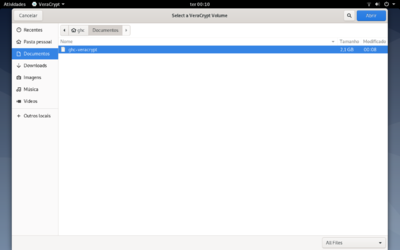

Será preciso informar o nome e o local que deseja criar o arquivo que representa o volume. Neste caso será criado o arquivo ghc-veracrypt na pasta Documentos. Clique em Salvar em seguida.

Definido o local (que afinal não é algo muito importante já que o arquivo em si é portátil) e o nome, clique em Next >.

Agora será preciso informar quais algoritmos serão utilizados para criptografar e descriptografar o volume. O primeiro algoritmo se refere ao de encriptação.

Iremos usar o Advanced Encryption Standard (AES), o sucessor do Data Encryption Standard (DES). Aliás, há uma história muito interessante por trás dessa transição e pode ser lida na fonte aqui.

Marque o AES.

Já o segundo algoritmo se refere ao de hash. Apesar de não ser a mesma coisa, se você faz o checksum, já deve ter esbarrado no Secure Hash Algorithm (SHA).

Iremos usar o SHA-512.

Marque o SHA-512 e prossiga clicando em Next >.

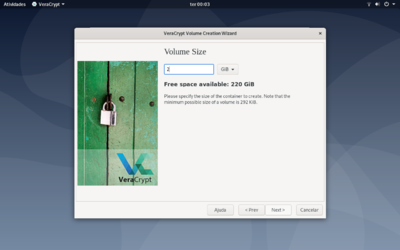

Escolha o tamanho do contêiner. Escolheremos 2GiB.

Uma dica, marque a opção GiB ao invés de MiB se o tamanho do contêiner que pretende criar for grande.

A propósito, a vogal i entre as consoantes indica que 1GiB equivale 1024MiB (base 2), quando omitido 1GB equivale 1000MB (base 10). Você concorda que é mais fácil escrever 2GiB do que 2048MiB?

Clique em Next >.

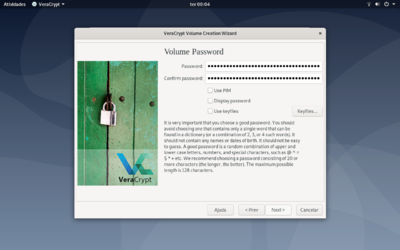

Insira uma boa e nova senha e clique em Next >.

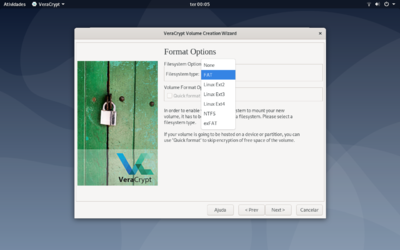

Neste momento, será solicitado o sistema de arquivos para o contêiner. Escolha FAT ou exFAT, pois são compatíveis com outros sistemas, em seguida, clique em Next >.

O sistema de arquivos Ext4 é exclusivo ao GNU/Linux, assim como NTFS é exclusivo ao Windows. Porém, mesmo para esses sistemas é melhor ir de FAT ou exFAT. Saiba o motivo.

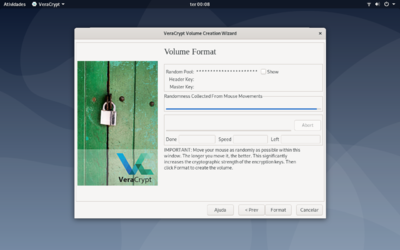

Bom, aqui você deve mover o mouse arbitrariamente para gerar "aleatoriedade".

Quando você achar que está bom o bastante, clique em Format

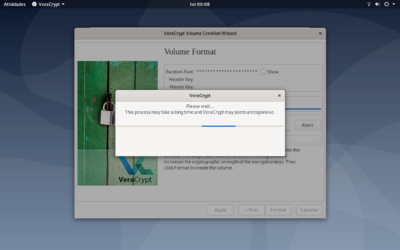

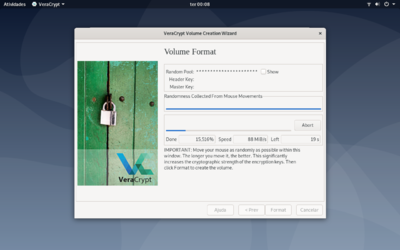

Aguarde.

Aguarde mais um pouco.

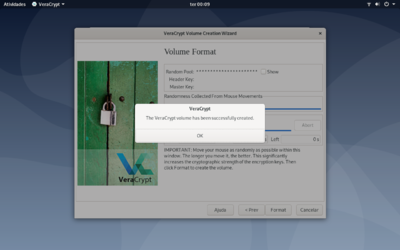

Uma mensagem deverá aparecer informando que o volume foi criado. Clique em OK.

Se for preciso criar outro volume basta clicar em Next >, porém clique no botão Exit.

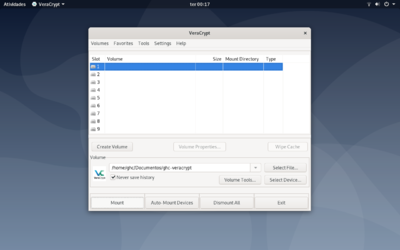

Certo, agora vamos abrir o contêiner que criamos. Para isso clique em Select File....

Busque pelo arquivo e confirme clicando em Abrir.

Em seguida, escolha uma das nove unidades virtuais onde deseja montá-lo e clique no botão Mount

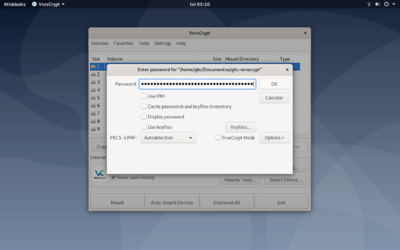

Insira sua senha e vá em OK. Game over caso você tenha esquecido. Você terá que excluir o arquivo do volume e criar outro.

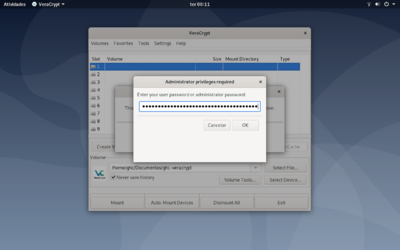

Agora digite a senha de usuário da sessão (i.e., senha de logon) e clique em OK novamente.

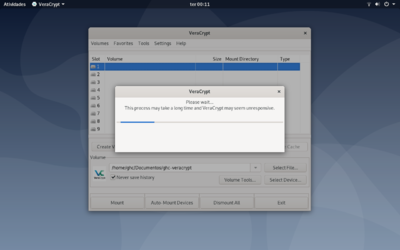

Aguarde a montagem.

Então, como estamos usando o GNOME, uma caixa de notificação deverá aparecer.

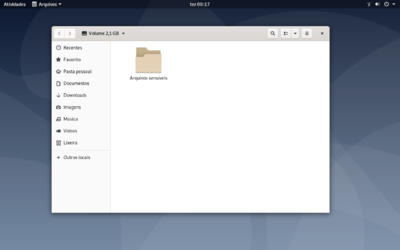

Abra-o como uma pasta qualquer do sistema em seu gerenciador de arquivos. A partir de então você pode armazenar suas fotos, músicas, documentos etc.

Para fechar o contêiner, basta voltar ao VeraCrypt e, com a unidade virtual selecionada, clicar no botão Dismount.

A unidade correspondente deverá ficar disponível para outros contêineres.

Seja cauteloso ao abrir seu contêiner em computadores alheios. Explore outros algoritmos como Whirlpool (co-autor brasileiro) e Twofish (Bruce Schneier et al.). Também não deixe de ler as recomendações de segurança do VeraCrypt nem que para isso precise de ajuda de um expert.

Um sistema operacional portátil e discreto

Se você já usou algum Live CD mas nunca ouviu falar do Tails GNU/Linux, talvez você deva ir direto para o site oficial do The Amnesic Incognito Live System, ler, baixar, bootar e sair explorando o sistema.

No entanto, se você usa antivírus gratuito num sistema operacional pirata e ainda está lendo este manual, por favor, continue lendo. A essa altura você já deve ter percebido que o navegador Tor, BleachBit e o VeraCrypt são compatíveis com Windows e que não necessariamente é preciso seguir esse tutorial a risca no GNU/Linux, certo?

Isso é bom! De alguma forma você compreendeu que não queremos prender ninguém em sistema operacional algum. Entretanto, no Windows, mais do que em qualquer outro sistema operacional, Big Brother is watching you.

Fique tranquilo, pois a partir de agora você deixará de fazer parte da cadeia de botnets da NSA de uma vez por todas a ponto de nem precisar mais do nosso camarada BleachBit.

Tails é um sistema operacional do tipo Live CD baseado no GNU/Linux Debian. Assim como Whonix (baseado também no Debian) e QubesOS (baseado no Fedora), Tails é destinado àqueles que se preocupam em manter sua segurança, anonimato e privacidade na internet. Perceba que são coisas distintas.

Além de já vir com o GNOME, todo o tráfego de download e upload é transmitido pela rede Tor. Saiba mais aqui.

Apesar do nome Live CD, hoje já é mais comum usarmos os Flash Disk Drives (FDDs), como o pendrive. Por isso, iremos mostrar como instalar o Tails GNU/Linux no pendrive a partir do ambiente que vinhamos utilizando.

Mão na massa!

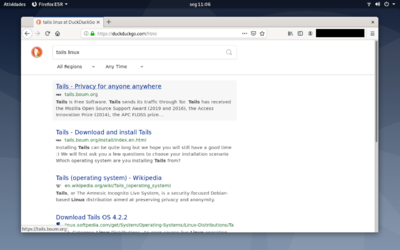

Busque por tails linux.

Entre no site www.tails.boum.org.

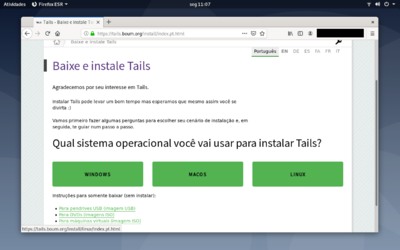

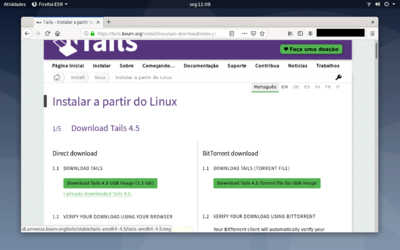

Vá na aba Instalar.

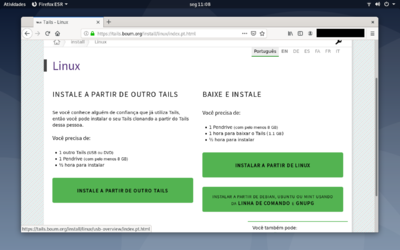

Clique no botão Linux.

Depois, clique em Instalar a partir de Linux.

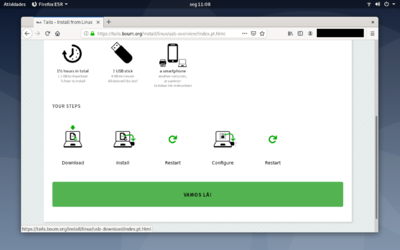

Algumas notificações sobre a duração de download e hardware requerido serão exibidas. Clique em Vamos lá!.

O botão à direita se refere a transferência de arquivos peer-to-peer (P2P).

Se você já usou o BitTorrent (aqui nos referimos ao cliente não o protocolo), no GNOME por padrão já existe um cliente tão bom quanto chamado Transmission.

Vá em frente, baixe o arquivo de extensão .torrent e faça o download do Tails. Aliás, esse método lhe isenta de fazer o checksum.

De qualquer forma, faremos o método convencional. Clique em Download 4.x USB image (1.1 GB).

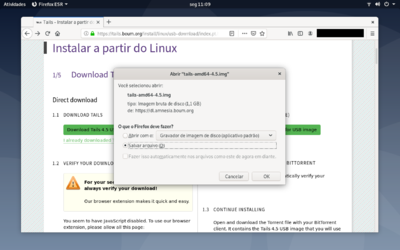

Marque a caixa Salvar arquivo (D) e clique em OK.

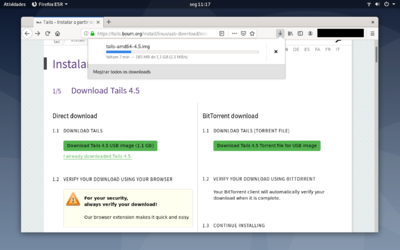

Aguarde.

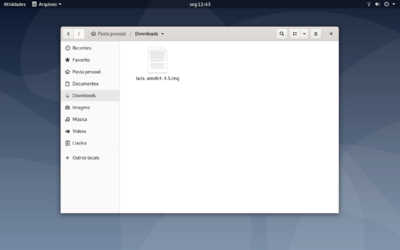

Após o download, certifique-se de que a imagem está na pasta Downloads, pois iremos acessar esse diretório mais tarde via Terminal.

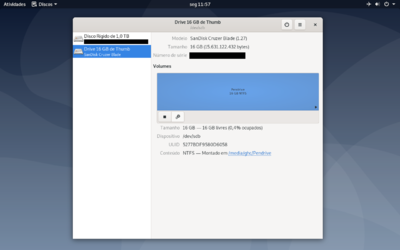

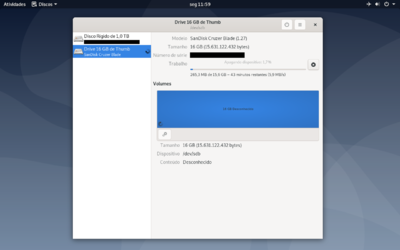

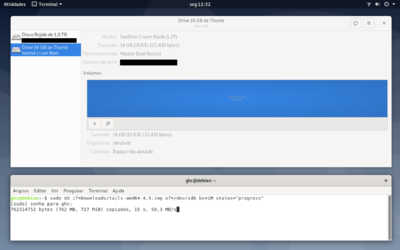

Agora, vá em Atividades > Utilitários e execute o programa Discos.

Com o seu pendrive de não menos que 8GB de memória conectado ao computador, será possível visualizar qual o sistema de arquivos, nome do dispositivo no sistema, onde está montado etc.

O pendrive que estamos usando possui 16GB de memória, seu sistema de arquivos é NTFS, está identificado no sistema como /dev/sdb e montado em /media/ghc/ sob o rótulo Pendrive. Isso porque o GNOME já se deu o trabalho de montá-lo.

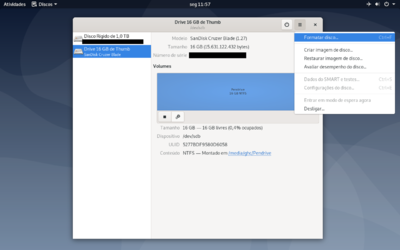

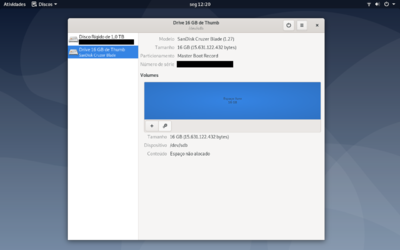

Vamos apagar tudo! Clique no botão de opções e escolha Formatar disco....

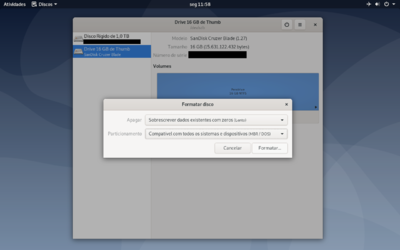

Em Apagar, marque a opção Sobrescrever dados existentes com zeros (Lento). Entenda que essa opção é pouco eficaz e apenas ilustrativa, se quer ir além o caminho é Nwipe.

Em Particionamento, marque a opção Compatível com todos os sistemas e dispositivos (MBR/DOS). Depois clique em Formatar....

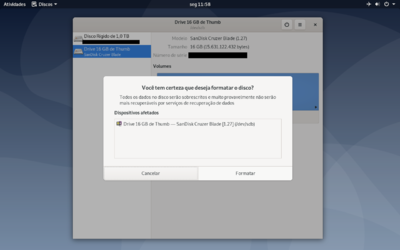

Pressupondo que você não possui nada neste disco que seja digno de backup, clique no botão Formatar.

Vá fazer outra coisa, pois vai demorar bastante.

Se você é atento vai perceber que estamos em modo avião (offline). Não por uma questão de segurança mas de performance. Por isso, não abra nenhum jogo ou coisa do tipo.

Após algumas horas, seu pendrive deverá estar relativamente limpo e também sem sistema de arquivos. Mantenha-o assim por enquanto.

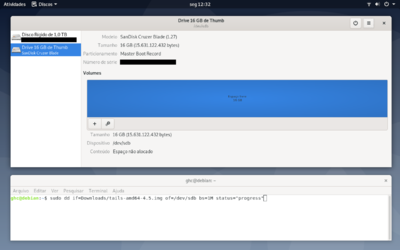

Volte em Atividades > Utilitários e execute o Terminal.

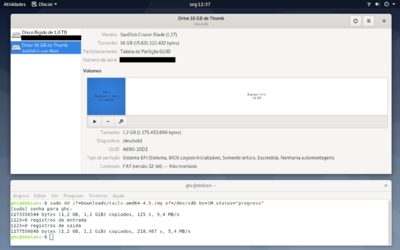

Tendo plena certeza de que o pendrive está em /dev/sdb, execute no Terminal as instruções:

sudo dd if=Downloads/tails-amd64-4.5.img of=/dev/sdb status="progress"

Lembre-se que nossa imagem está na pasta Downloads.

Você não precisa deixar o programa Discos aberto. Essa é apenas uma das formas de ter certeza onde está o disco que queremos gravar a imagem.

Acerca das instruções, em português simples, estamos dizendo ao computador:

Execute com privilégios administrativos o programa dd e mande-o copiar a imagem tails-amd64-4.5.img da pasta Downloads para o disco /dev/sdb e me notifique do progresso.

Perceba que as unidades /dev/sda e /dev/sdb equivalem as unidades C:\ e D:\ do Windows. E assim como no Windows é possível ter um HDD em D:\ no lugar do leitor de CDs, também é possível no GNU/Linux. Não se engane, sempre verifique!

Insira a senha de usuário da sessão.

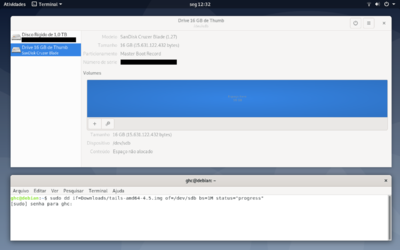

Aguarde.

Pronto!

Agora você deve reiniciar seu computador e configurá-lo para inicialização direto do pendrive. Saiba como fazer isso.

E-mails criptografados: Trust, but verify

Sabemos que existem diversos serviços de e-mail por aí. E parece que desde o fechar de portas do Lavabit em 2013, muitos tem seguido o modelo de criptografia no navegador, isto é, no webmail.

E, ainda que Ladar Levison tenha anunciado os detalhes sobre o Dark Internet Mail Environment (DIME) no DEF CON 22, nenhuma versão estável do serviço foi lançada desde então. O protocolo pretende (ou pretendia) cobrir os pontos fracos do PGP, sendo um deles a usabilidade.

Logo, sendo um pouco pessimista, existem duas soluções para manter o sigilo de seus e-mails:

- Criar seu próprio serviço de e-mail (e.g., Mail-in-a-Box).

- Você mesmo criptografar seus e-mails (e.g., GnuPG).

Perceba que ambas são DIY, sendo a primeiro complexa e a segunda menos complexa. Obviamente, como não somos estúpidos e queremos tornar as coisas simples e acessíveis, mostraremos como encriptar seus próprios e-mails usando o GnuPG também conhecido como GPG (e.g., GPG for Journalists).

Thunderbird, Enigmail e GnuPG

Este método é talvez o mais instruído, pois para aplicá-lo você precisa apenas de um cliente de e-mail que armazene suas mensagens no computador como Thunderbird e um add-on que faça o trabalho sujo como o Enigmail para criptografar e descriptografar suas mensagens usando o GnuPG.

A Free Software Foundation possui um site que mostra como usar esse método no GNU/Linux, macOS e Windows.

Este método não funciona com qualquer serviço de e-mail.

Tails e GnuPG

Assim como a maioria das distribuições GNU/Linux, Tails já possui o GnuPG embutido, mas geralmente, caso não queira fazer tudo no Terminal, é preciso ter também um gerenciador de chaves que sirva de interface gráfica para criar, excluir, adicionar e validar suas chaves.

Por exemplo, no Debian GNU/Linux seria preciso instalar o GNU Privacy Agent (GPA), no Windows e macOS, além do GnuPG, seria preciso instalar respectivamente o Gpg4win e o GPG Suite.

Tails GNU/Linux já possui um gerenciador de chaves.

Este método funciona com qualquer serviço de e-mail.

Mão na massa!

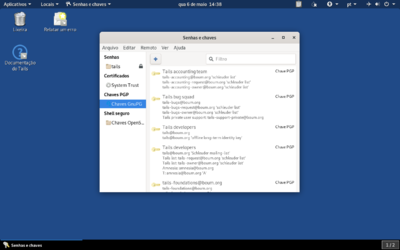

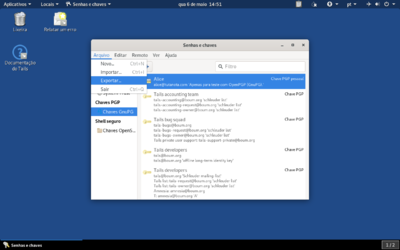

Vá em Gerenciar as Chaves.

No menu lateral, vá em Chaves GnuPG.

As chaves públicas do Projeto Tails irão aparecer, pois já vem com o sistema.

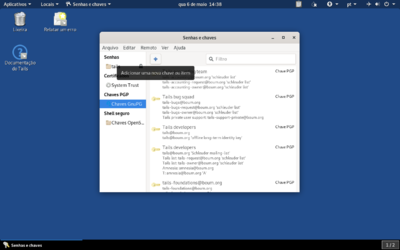

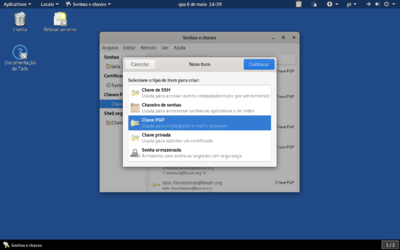

Clique no botão Adicionar uma nova chave ou item.

Escolha a opção Chave PGP.

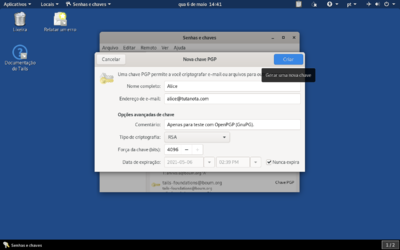

Agora, iremos inserir informações sobre o autor da chaves. Insira seu nome e seu e-mail e certifique-se de que:

- Em Tipo de criptografia, a opção esteja marcada como RSA.

- Em Força de chave (bits), a quantidade de bits seja 4096 (máximo permitido).

- Marque a caixa de seleção Nunca expira.

Então, clique em Criar.

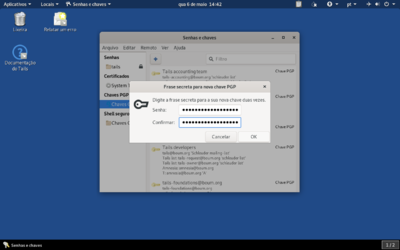

Será solicitado uma senha para proteger suas chaves, insira uma senha descente.

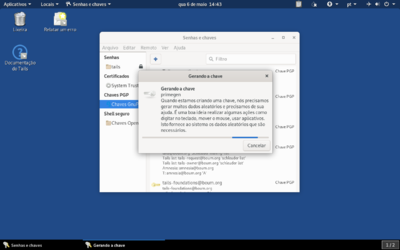

Assim como no manual sobre o VeraCrypt, mova o mouse arbitrariamente para gerar "aleatoriedade".

Então, seu par de chaves (pública e privada) irá aparecer junto das outras chaves (públicas).

Perceba que há dois ícones, uma chave prata e outra dourada. A chave prata representa sua chave privada e a dourada a sua chave pública.

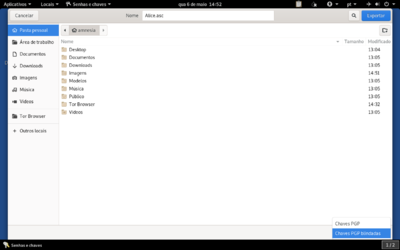

Agora que já criamos as chaves, vamos exportar sua chave pública. Vá em Arquivo > Exportar....

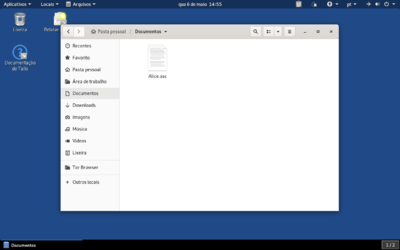

Marque a opção Chaves PGP blindadas e escolha o diretório onde deseja exportá-las. Iremos exportar na pasta Documentos.

O arquivo de extensão .asc deverá ser criado. Este tipo de extensão pode ser aberto com bloco de notas, diferente da extensão .pgp.

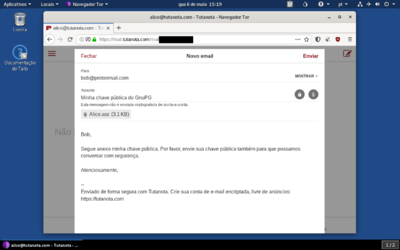

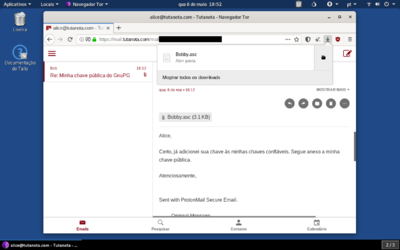

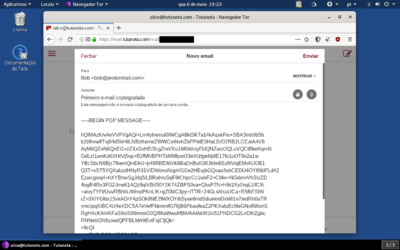

Abra o navegador Tor e acesse seu serviço de e-mail. Precisamos enviar nossa chave pública para quem queremos conversar.

Envie sua chave em anexo e solicite a chave pública de seu contato.

Perceba que você não precisa enviar sua chave por e-mail. É possível enviar por algum aplicativo de celular ou fazer o upload para um servidor de chaves públicas.

Então, assim que ele te enviar faça o download do arquivo de extensão .asc. Iremos importá-la para sua lista de chaves.

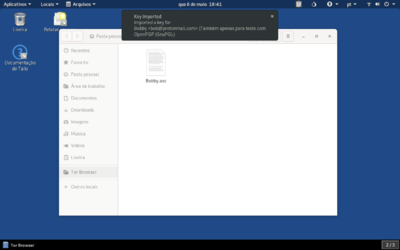

Na pasta onde baixou o arquivo (possivelmente Tor Browser), clique com botão direito e selecione Abrir com Importar chave.

Uma mensagem deverá aparecer informando que a chave pública de seu contato foi importada.

Vá em Gerenciar as chaves novamente e verifique. Perceba que assim como as chaves do Projeto Tails, temos apenas a chave pública de Bob a qual você pode (e deve) verificar o Fingerprint.

Detalhe, se por acaso você ver um ícone de chave prata, significa que Bob enviou sua chave privada, em outras palavras, algo errado não está certo.

Certo, agora que você tem a chave pública de Bob e ele a sua, vamos enviar uma mensagem criptografada usando o GnuPG.

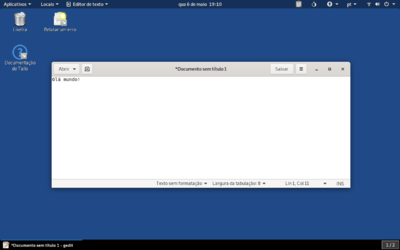

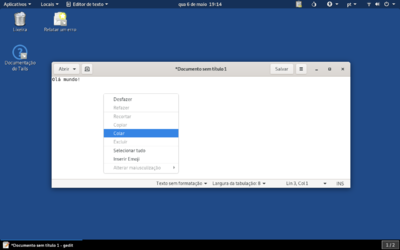

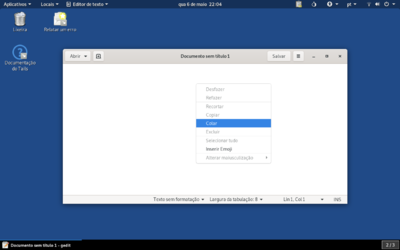

Abra o bloco de notas e escreva sua mensagem, como exemplo, enviaremos um Olá mundo!.

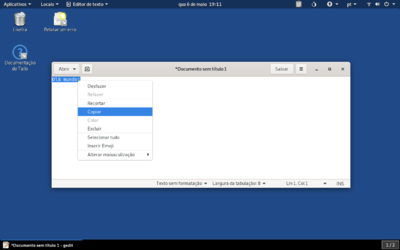

Selecione e copie toda mensagem. Isso fará com que o conteúdo seja enviado para área de transferência também conhecido como Clipboard.

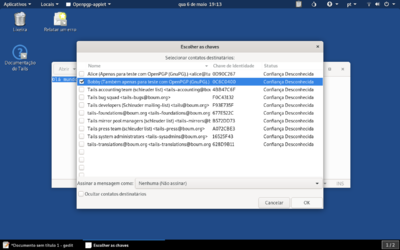

Vá em Assinar/Criptografar a Área de Transferência com Chaves Públicas.

Então, marque a chave pública de Bob que haviamos importado e clique em OK.

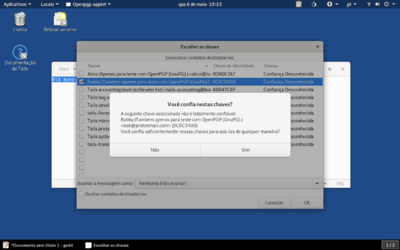

Uma janela será aberta informando que a chave não é totalmente confiável porque não a validamos, assim como as chaves do Projeto Tails. Apenas clique em Sim.

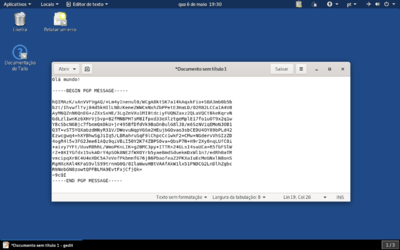

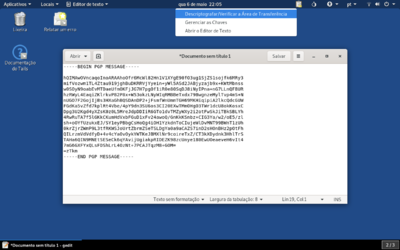

No bloco de notas, cole a mensagem agora criptografada.

Perceba que é impossível associar o texto comum ao texto criptografado.

Abra seu e-mail e envie a mensagem criptografada a Bob, incluindo o ----BEGIN PGP MESSAGE---- e o ----END PGP MESSAGE----.

Como você criptografou a mensagem usando a chave pública de Bob, ele deverá descriptografá-la com a chave privada que só ele possui.

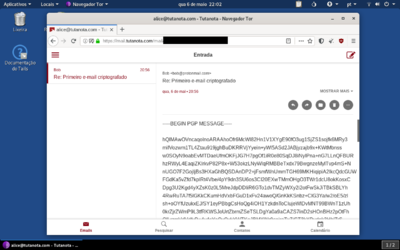

Então, Bob deverá responder usando sua chave pública e, do mesmo modo, você deverá descriptografá-la usando sua chave privada que só você possui.

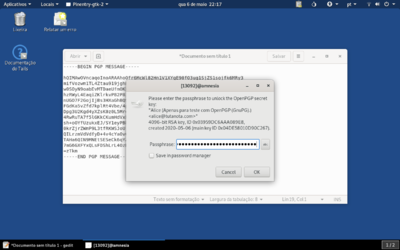

Copie o trecho criptografado incluindo o ----BEGIN PGP MESSAGE---- e o ----END PGP MESSAGE----.

Cole no bloco de notas.

Agora, vá em Descriptografar/Verificar a Área de Transferência.

Insira a senha de sua chave privada e clique em OK.

Por fim, uma janela com o texto descriptografado deverá aparecer.

Perceba que, após adicionar e verificar as chaves públicas de seus contatos, basicamente você só precisa copiar e colar já que o Tails GNU/Linux faz o resto.

Aliás, caso você não tenha configurado um Volume Persistente (inseguro) ou exportado suas chaves para um volume externo como um contêiner do VeraCrypt (seguro), suas chaves serão perdidas.

Referências

PRISM Break Project: Lista de ferramentas e serviços que usamos no dia a dia, mostrando as opções proprietárias e as opções open-source.

Como combater a vigilância online: Infográfico para impressão em A4 com boa parte das ferramentas deste manual.

Autodefesa contra vigilância: Uma coletânea de serviços e ferramentas elaborado pela Electronic Frontier Foundation.

Cartilha de Segurança para Internet: Conteúdo online e para download em diversos formatos elaborado pela CERT.br apresentando algumas dicas sobre privacidade.