Mudanças entre as edições de "Dumont Hackerspace na Campus Party 2024"

m |

|||

| (16 revisões intermediárias pelo mesmo usuário não estão sendo mostradas) | |||

| Linha 96: | Linha 96: | ||

| 11h |

| 11h |

||

| STEM para Tod@s: Ciência, Tecnologia e Inclusão |

| STEM para Tod@s: Ciência, Tecnologia e Inclusão |

||

| − | | Um bate papo sobre comunidades de software livre, cultura maker, hackerspaces e como podemos trabalhar juntos para desenvolver projetos que gerem impacto positivo na sociedade |

+ | | Um bate papo sobre comunidades de software livre, cultura maker, hackerspaces e como podemos trabalhar juntos para desenvolver projetos que gerem impacto positivo na sociedade |

| + | [https://drive.google.com/drive/folders/1hG4qi6buKv2C2Xq0JC5ijIUTQvaqH1lJ Fotos 1] |

||

| [https://app.4.events/palestrante-renatha-cruz-4941-c18443 Renatha Cruz] / [https://app.4.events/palestrante-christiane-borges-4945-c18443 Christiane Borges] / [https://app.4.events/palestrante-josemar-junior-4946-c18443 Josemar Junior] |

| [https://app.4.events/palestrante-renatha-cruz-4941-c18443 Renatha Cruz] / [https://app.4.events/palestrante-christiane-borges-4945-c18443 Christiane Borges] / [https://app.4.events/palestrante-josemar-junior-4946-c18443 Josemar Junior] |

||

| Doutora em Geografia / Professora | Maker / Engenheiro de Controle e Automação |

| Doutora em Geografia / Professora | Maker / Engenheiro de Controle e Automação |

||

| Linha 103: | Linha 104: | ||

| 11h40 |

| 11h40 |

||

| Descomplicando a Inteligência Artificial: Aprenda Conceitos Complexos com Ideias Simples |

| Descomplicando a Inteligência Artificial: Aprenda Conceitos Complexos com Ideias Simples |

||

| − | | Nesta apresentação, desmistificarei um pouco a Inteligência Artificial com métodos simples e exemplos práticos, como vibrações de ventiladores e acordes de violão. Aprenda a aplicar técnicas básicas para entender e criar sistemas inteligentes, desde a coleta de dados até a construção de modelos preditivos. |

+ | | Nesta apresentação, desmistificarei um pouco a Inteligência Artificial com métodos simples e exemplos práticos, como vibrações de ventiladores e acordes de violão. Aprenda a aplicar técnicas básicas para entender e criar sistemas inteligentes, desde a coleta de dados até a construção de modelos preditivos. [https://drive.google.com/drive/folders/1jZ_Y8_kQvAPv77ziO8r-BSXhfuX_eVoi Fotos 1] |

| [https://app.4.events/palestrante-pel%C3%AA-4878-c18443 Pelê] |

| [https://app.4.events/palestrante-pel%C3%AA-4878-c18443 Pelê] |

||

| Formado em Engenharia de Controle e Automação pelo IFSP - Campus Guarulhos, Free-lancer em planilhas do Excel, Mestrando em Engenharia Mecânica pelo IFSP - Campus São Paulo com foco em I.A. |

| Formado em Engenharia de Controle e Automação pelo IFSP - Campus Guarulhos, Free-lancer em planilhas do Excel, Mestrando em Engenharia Mecânica pelo IFSP - Campus São Paulo com foco em I.A. |

||

| Linha 110: | Linha 111: | ||

| 12h20 |

| 12h20 |

||

| Inteligência artificial na educação: Onde fica o professor? |

| Inteligência artificial na educação: Onde fica o professor? |

||

| − | | Durante a palestra serão desenvolvidas diversas reflexões sobre a evolução da tecnologia e seu papel na sala de aula, especialmente com a chegada da inteligência artificial. Como a escola pode se comportar nesse novo mundo? Como conciliar ensino e ferramentas tecnológicas para otimizar o aprendizado? Será que teremos uma resposta logo? E o professor, onde fica nessa história? |

+ | | Durante a palestra serão desenvolvidas diversas reflexões sobre a evolução da tecnologia e seu papel na sala de aula, especialmente com a chegada da inteligência artificial. Como a escola pode se comportar nesse novo mundo? Como conciliar ensino e ferramentas tecnológicas para otimizar o aprendizado? Será que teremos uma resposta logo? E o professor, onde fica nessa história? [https://drive.google.com/drive/folders/1yNKITdueCooO2YTkDEzqJoCU87S6TPpp Fotos 1] |

| [https://app.4.events/palestrante-prof.-bruno-gon%C3%A7alves-4879-c18443 Prof. Bruno Gonçalves] |

| [https://app.4.events/palestrante-prof.-bruno-gon%C3%A7alves-4879-c18443 Prof. Bruno Gonçalves] |

||

| Licenciado e Mestre em Física , Especialista em Ensino de Ciências por Investigação e em Gerenciamento Estratégico de Projetos . professor de física no ensino médio e superior,Professor do Ensino Básico, Técnico e Tecnológico |

| Licenciado e Mestre em Física , Especialista em Ensino de Ciências por Investigação e em Gerenciamento Estratégico de Projetos . professor de física no ensino médio e superior,Professor do Ensino Básico, Técnico e Tecnológico |

||

| Linha 124: | Linha 125: | ||

| 14h10 |

| 14h10 |

||

| Aplicação de Visão Computacional para controle de trajeto de veículo autônomo em um circuito modular controlado |

| Aplicação de Visão Computacional para controle de trajeto de veículo autônomo em um circuito modular controlado |

||

| − | | Controle de trajeto de veículo autônomo em pista modular usando visão computacional com Raspberry Pi e OpenCV para seguir uma linha guia. |

+ | | Controle de trajeto de veículo autônomo em pista modular usando visão computacional com Raspberry Pi e OpenCV para seguir uma linha guia. [https://drive.google.com/drive/folders/1bRIrLOVzv8voljiHTLfSbdmm5rk5Kw5I Fotos 1] |

| [https://app.4.events/palestrante-ana-misque-4880-c18443 Ana Misque] / [https://app.4.events/palestrante-jos%C3%A9-roberto-mendon%C3%A7a-inacio-4881-c18443 José Roberto Mendonça Inacio] |

| [https://app.4.events/palestrante-ana-misque-4880-c18443 Ana Misque] / [https://app.4.events/palestrante-jos%C3%A9-roberto-mendon%C3%A7a-inacio-4881-c18443 José Roberto Mendonça Inacio] |

||

| Graduanda em Ciência da Computação no Instituto Federal de Goiás (IFG) / Graduando em Ciência da Computação |

| Graduanda em Ciência da Computação no Instituto Federal de Goiás (IFG) / Graduando em Ciência da Computação |

||

| Linha 131: | Linha 132: | ||

| 14h50 |

| 14h50 |

||

| Crie seu cartão de visitas virtual com HTML e CSS |

| Crie seu cartão de visitas virtual com HTML e CSS |

||

| − | | Explicação dos conceitos básicos da estrutura HTML e CSS com código comentado em um editor de código online. Ao final, cada participante sai com seu cartão de visitas virtual personalizado para compartilhar. |

+ | | Explicação dos conceitos básicos da estrutura HTML e CSS com código comentado em um editor de código online. Ao final, cada participante sai com seu cartão de visitas virtual personalizado para compartilhar. [https://drive.google.com/drive/folders/1Jd9lNdqmutYGNwp4SLfKAFQmrOhTYSAn Fotos 1] |

| [https://app.4.events/palestrante-rom%C3%AAnia-ishiyama-4942-c18443 Romênia Ishiyama] |

| [https://app.4.events/palestrante-rom%C3%AAnia-ishiyama-4942-c18443 Romênia Ishiyama] |

||

| Desenvolvedora frontEnd |

| Desenvolvedora frontEnd |

||

| Linha 145: | Linha 146: | ||

| 17h10 |

| 17h10 |

||

| Uma breve história: Xadrez e Computação |

| Uma breve história: Xadrez e Computação |

||

| − | | Será uma palestra destinada aos amantes de tecnologia aplicada e xadrez. Iremos passar por conceitos matemáticos e de computação associados à história do xadrez. |

+ | | Será uma palestra destinada aos amantes de tecnologia aplicada e xadrez. Iremos passar por conceitos matemáticos e de computação associados à história do xadrez. [https://drive.google.com/drive/folders/1EZ4eqQSRU6ZJxp4JyDssV2nUGDIreHog Fotos 1] |

| [https://app.4.events/palestrante-jos%C3%A9-roberto-mendon%C3%A7a-inacio-4881-c18443 José Roberto Mendonça Inacio] |

| [https://app.4.events/palestrante-jos%C3%A9-roberto-mendon%C3%A7a-inacio-4881-c18443 José Roberto Mendonça Inacio] |

||

| Estudante de Ciência da Computação |

| Estudante de Ciência da Computação |

||

| Linha 152: | Linha 153: | ||

| 17h50 |

| 17h50 |

||

| Tinkercad na Modelagem para Impressão 3D |

| Tinkercad na Modelagem para Impressão 3D |

||

| − | | Apresentar o Tinkercad como uma plataforma de introdução e ensino de conteúdo da área maker. Listar suas funcionalidades e compará-las com outros ambientes de Modelagem 3D. Isto, citando suas vantagens e desvantagens com foco na modelagem para impressão 3D. |

+ | | Apresentar o Tinkercad como uma plataforma de introdução e ensino de conteúdo da área maker. Listar suas funcionalidades e compará-las com outros ambientes de Modelagem 3D. Isto, citando suas vantagens e desvantagens com foco na modelagem para impressão 3D. |

| − | Obs.: Traga seu computador!!! |

+ | Obs.: Traga seu computador!!! [https://drive.google.com/drive/folders/1FlorCgGbDOqWgit6yAy9gcIaa0bfrlF0 Fotos 1] |

| Pedro Wilson Ribeiro Cardoso Couto / [https://app.4.events/palestrante-renatha-cruz-4941-c18443 Renatha Cruz] |

| Pedro Wilson Ribeiro Cardoso Couto / [https://app.4.events/palestrante-renatha-cruz-4941-c18443 Renatha Cruz] |

||

| Técnico Informática e estudante do 3° de ADS no IFG-Uruaçu. Membro do Projeto Meninas Cientistas do Laboratório IFMaker Uruaçu / Doutora em Geografia |

| Técnico Informática e estudante do 3° de ADS no IFG-Uruaçu. Membro do Projeto Meninas Cientistas do Laboratório IFMaker Uruaçu / Doutora em Geografia |

||

| Linha 168: | Linha 169: | ||

| 20h10 |

| 20h10 |

||

| Utilizando Python para Reconhecimento Facial |

| Utilizando Python para Reconhecimento Facial |

||

| − | | A oficina é ofertada pela equipe de competição em robótica UnBall, e promoverá aspectos teóricos e práticos sobre reconhecimento facial empregando a biblioteca OpenCV usando linguagem Python. Passando desde o básico da implementação, até chegar na biblioteca Yolo e suas utilizades, com tarefas práticas e tudo via nuvem pelo Google Notebook. |

+ | | A oficina é ofertada pela equipe de competição em robótica UnBall, e promoverá aspectos teóricos e práticos sobre reconhecimento facial empregando a biblioteca OpenCV usando linguagem Python. Passando desde o básico da implementação, até chegar na biblioteca Yolo e suas utilizades, com tarefas práticas e tudo via nuvem pelo Google Notebook. [https://drive.google.com/drive/folders/1nBpfL5vdFMRqFHmlPMkmPRtUiPkHei-7 Fotos 1] |

| [https://app.4.events/palestrante-raul-myron-4882-c18443 Raul Myron] / [https://app.4.events/palestrante-ana-beatriz-4905-c18443 Ana Beatriz] |

| [https://app.4.events/palestrante-raul-myron-4882-c18443 Raul Myron] / [https://app.4.events/palestrante-ana-beatriz-4905-c18443 Ana Beatriz] |

||

| Graduando em Engenharia Mecatrônica (Controle e Automação) / Graduando em engenharia mecatrônica |

| Graduando em Engenharia Mecatrônica (Controle e Automação) / Graduando em engenharia mecatrônica |

||

| Linha 175: | Linha 176: | ||

| 21h20 |

| 21h20 |

||

| Como ensinar o seu computador tudo o que você não sabe em um jogo |

| Como ensinar o seu computador tudo o que você não sabe em um jogo |

||

| − | | O foco deste workshop é introduzir uma sub-área de machine learning que é o aprendizado por reforço. Esta é uma técnica de treinamento de modelos de aprendizado de máquina que permite que um agente tome uma sequência de decisões em um ambiente incerto e complexo. Nesse cenário, o agente aprende a atingir uma meta, recebendo recompensas ou penalidades pelas ações executadas. O objetivo é maximizar a recompensa total, e o modelo descobre como executar a tarefa por meio de tentativa e erro, sem dicas específicas do programador. Portanto, a apresentação englobará desde os desafios da construção de modelos baseados em aprendizado por reforço até a demonstração e aplicação desta técnica em um jogo, onde os participantes terão a oportunidade de interagir com um modelo através do seus celulares, por meio da ferramenta collab do google e da biblioteca Gym da OpenAI. |

+ | | O foco deste workshop é introduzir uma sub-área de machine learning que é o aprendizado por reforço. Esta é uma técnica de treinamento de modelos de aprendizado de máquina que permite que um agente tome uma sequência de decisões em um ambiente incerto e complexo. Nesse cenário, o agente aprende a atingir uma meta, recebendo recompensas ou penalidades pelas ações executadas. O objetivo é maximizar a recompensa total, e o modelo descobre como executar a tarefa por meio de tentativa e erro, sem dicas específicas do programador. Portanto, a apresentação englobará desde os desafios da construção de modelos baseados em aprendizado por reforço até a demonstração e aplicação desta técnica em um jogo, onde os participantes terão a oportunidade de interagir com um modelo através do seus celulares, por meio da ferramenta collab do google e da biblioteca Gym da OpenAI.[https://drive.google.com/drive/folders/1ImSihcb6eBLii4PeLqBl7JOZ29wPC1r8 Fotos 1] |

| [https://app.4.events/palestrante-lurian-lima-4883-c18443 Lurian Lima] |

| [https://app.4.events/palestrante-lurian-lima-4883-c18443 Lurian Lima] |

||

| Estudante de Engenharia da Computação e desenvolvedor de software |

| Estudante de Engenharia da Computação e desenvolvedor de software |

||

| Linha 195: | Linha 196: | ||

| 11h |

| 11h |

||

| Fazendo um robô com rodas andar em linha reta |

| Fazendo um robô com rodas andar em linha reta |

||

| − | | Demonstração do problema e das soluções para fazer um robô seguir em linha reta. |

+ | | Demonstração do problema e das soluções para fazer um robô seguir em linha reta. [https://drive.google.com/drive/folders/13QDLrLbxA0pV_sey70or7-W3izUjOweI Fotos 1] |

| [https://app.4.events/palestrante-emerson-brutus-4884-c18443 Emerson "Brutus"] |

| [https://app.4.events/palestrante-emerson-brutus-4884-c18443 Emerson "Brutus"] |

||

| Coordenador de Makerspace |

| Coordenador de Makerspace |

||

| Linha 202: | Linha 203: | ||

| 11h40 |

| 11h40 |

||

| Inteligencia Artificial embarcada em Microcontroladores |

| Inteligencia Artificial embarcada em Microcontroladores |

||

| − | | Nesta palestra será apresentado o conceito de Inteligência Artificial aplicada em Sistemas Embarcados (TinyML), hardwares que suportam embarcar um rede neural para aplicações básicas como identificação de anomalias, reconhecimento de palavras, sensores de vibração e imagens, bem como apresentar as possíveis área de aplicação para esse tipo de sistema. |

+ | | Nesta palestra será apresentado o conceito de Inteligência Artificial aplicada em Sistemas Embarcados (TinyML), hardwares que suportam embarcar um rede neural para aplicações básicas como identificação de anomalias, reconhecimento de palavras, sensores de vibração e imagens, bem como apresentar as possíveis área de aplicação para esse tipo de sistema. [https://drive.google.com/drive/folders/1JNpneCeYpeRzIXi2N3yl_EAhh6MgA83z Fotos 1] |

| [https://app.4.events/palestrante-rog%C3%A9rio-d.-dantas-4885-c18443 Rogério D. Dantas] |

| [https://app.4.events/palestrante-rog%C3%A9rio-d.-dantas-4885-c18443 Rogério D. Dantas] |

||

| Professor e Maker na área de robótica e IA |

| Professor e Maker na área de robótica e IA |

||

| Linha 209: | Linha 210: | ||

| 12h20 |

| 12h20 |

||

| Segurança Mobile para Iniciantes: Como Reduzir Danos |

| Segurança Mobile para Iniciantes: Como Reduzir Danos |

||

| − | | Palestra para o público geral sobre os principais riscos à segurança do mobile e conscientização sobre boas práticas para se proteger e reduzir danos, incluindo sugestões de softwares acessíveis. Será feita uma demonstração prática de recuperação de arquivos apagados de um celular. |

+ | | Palestra para o público geral sobre os principais riscos à segurança do mobile e conscientização sobre boas práticas para se proteger e reduzir danos, incluindo sugestões de softwares acessíveis. Será feita uma demonstração prática de recuperação de arquivos apagados de um celular. [https://drive.google.com/drive/folders/1LhBwSbGE1KTmrHIYhY3el-TRAO76p7VL Fotos 1] |

| [https://app.4.events/palestrante-gabi-freitas-4886-c18443 Gabi Freitas] / [https://app.4.events/palestrante-christopher-moura-4906-c18443 Christopher Moura] |

| [https://app.4.events/palestrante-gabi-freitas-4886-c18443 Gabi Freitas] / [https://app.4.events/palestrante-christopher-moura-4906-c18443 Christopher Moura] |

||

| Bacharel em Tecnologia e Mídias Digitais e Estudante de Segurança da Informação / Graduando em Segurança da Informação |

| Bacharel em Tecnologia e Mídias Digitais e Estudante de Segurança da Informação / Graduando em Segurança da Informação |

||

| Linha 223: | Linha 224: | ||

| 14h10 |

| 14h10 |

||

| Política de Backup e Recuperação de Dados |

| Política de Backup e Recuperação de Dados |

||

| − | | como iniciar o processo de gerenciamento de dados através da elaboração de uma política eficaz de cópia e recuperação. Isso inclui a identificação, classificação, operação e descarte desses dados. Também são abordados outros temas relevantes, como frequência de backup, política de retenção de dados e os diversos métodos de duplicação e avaliação de possíveis riscos. |

+ | | como iniciar o processo de gerenciamento de dados através da elaboração de uma política eficaz de cópia e recuperação. Isso inclui a identificação, classificação, operação e descarte desses dados. Também são abordados outros temas relevantes, como frequência de backup, política de retenção de dados e os diversos métodos de duplicação e avaliação de possíveis riscos. [https://drive.google.com/drive/folders/19aanXL0jo7iAg-XFfMW9NiOjFmn7JaDk Fotos 1] |

| [https://app.4.events/palestrante-sophia-cardoso-4888-c18443 Sophia Cardoso] |

| [https://app.4.events/palestrante-sophia-cardoso-4888-c18443 Sophia Cardoso] |

||

| Desenvolvedora Front-End, estudante de Segurança da Informação e professora de inglês |

| Desenvolvedora Front-End, estudante de Segurança da Informação e professora de inglês |

||

| Linha 229: | Linha 230: | ||

|- |

|- |

||

| 14h50 |

| 14h50 |

||

| − | | Home assistant - como automatizar e proteger sua casa no âmbito digital e físico |

+ | | Home assistant - como automatizar e proteger sua casa no âmbito digital e físico [https://docs.google.com/presentation/d/1PcawC8PFmM_1OswG7k1jyt24ViIcJvf6/edit?usp=sharing&ouid=102420102361406483104&rtpof=true&sd=true slides] |

| − | | Venha conhecer como o palestrante utilizou do sistema Home Assistant para agregar varias plataformas de automação residencial em um único local para poder monitorar, automatizar e proteger sua casa e rede local. |

+ | | Venha conhecer como o palestrante utilizou do sistema Home Assistant para agregar varias plataformas de automação residencial em um único local para poder monitorar, automatizar e proteger sua casa e rede local.[https://drive.google.com/drive/folders/185SAhXTYuxHyG2TpgD2QE7vw49Gxqohs Fotos 1] |

| [https://app.4.events/palestrante-monge-4943-c18443 Monge] |

| [https://app.4.events/palestrante-monge-4943-c18443 Monge] |

||

| Engenheiro de Cyber segurança |

| Engenheiro de Cyber segurança |

||

| Linha 244: | Linha 245: | ||

| 17h10 |

| 17h10 |

||

| Segurança para IoT |

| Segurança para IoT |

||

| − | | Uma abordagem básica sobre a segurança nas várias tecnologias e sistemas de IoT, com propostas para mitigar os riscos. |

+ | | Uma abordagem básica sobre a segurança nas várias tecnologias e sistemas de IoT, com propostas para mitigar os riscos. [https://drive.google.com/drive/folders/1U4KggURQ67IjV3Y4e0h2htTNY96QorYX Fotos 1] |

| [https://app.4.events/palestrante-emilio-teixeira-4887-c18443 Emilio Teixeira] |

| [https://app.4.events/palestrante-emilio-teixeira-4887-c18443 Emilio Teixeira] |

||

| Consultor em Sistemas para IoT |

| Consultor em Sistemas para IoT |

||

| Linha 251: | Linha 252: | ||

| 17h50 |

| 17h50 |

||

| Trabalhando com Unidades de medidas Inerciais (IMU) |

| Trabalhando com Unidades de medidas Inerciais (IMU) |

||

| − | | Nesta Atividade irei postar algumas das caracteristicas de se trabalhar com unidades de medidas inerciais como a MPU-9250. |

+ | | Nesta Atividade irei postar algumas das caracteristicas de se trabalhar com unidades de medidas inerciais como a MPU-9250. [https://drive.google.com/drive/folders/1efzHwn3o9IQXV50Y8LlOQvX0ZcwWCYLd Fotos 1] |

| [https://app.4.events/palestrante-pedro-igor-4889-c18443 Pedro Igor] |

| [https://app.4.events/palestrante-pedro-igor-4889-c18443 Pedro Igor] |

||

| Desenvolvedor de sistemas embarcados |

| Desenvolvedor de sistemas embarcados |

||

| Linha 266: | Linha 267: | ||

| 20h10 |

| 20h10 |

||

| Carreira em Inteligência de Ameaças e OSINT |

| Carreira em Inteligência de Ameaças e OSINT |

||

| − | | A Inteligência de Ameaças Cibernéticas (em inglês, CyberThreat Intelligence, ou CTI) é uma disciplina que recentemente tem ganhado maior relevância nos times de defesa. Para se manter atualizado frente a constante evolução e complexidade dos ciber ataques e fraudes, as organizações devem conhecer do cenário de ameaças e se antecipar aos seus adversários. Diversos times de segurança podem se beneficiar da área de CTI, e nesta apresentação vamos mostrar e exemplificar como CTI pode (e deve) apoiar os demais times de segurança da organização, incluindo o time de Defesa (Blue Team), Resposta a Incidentes, Segurança Ofensiva, Governança e Conscientização, entre outros. |

+ | | A Inteligência de Ameaças Cibernéticas (em inglês, CyberThreat Intelligence, ou CTI) é uma disciplina que recentemente tem ganhado maior relevância nos times de defesa. Para se manter atualizado frente a constante evolução e complexidade dos ciber ataques e fraudes, as organizações devem conhecer do cenário de ameaças e se antecipar aos seus adversários. Diversos times de segurança podem se beneficiar da área de CTI, e nesta apresentação vamos mostrar e exemplificar como CTI pode (e deve) apoiar os demais times de segurança da organização, incluindo o time de Defesa (Blue Team), Resposta a Incidentes, Segurança Ofensiva, Governança e Conscientização, entre outros. [https://drive.google.com/drive/folders/1wozXhrKMDpwrZWOFPN526iLO4eUyIAKl Fotos 1] |

| [https://app.4.events/palestrante-anchises-moraes-4890-c18443 Anchises Moraes] |

| [https://app.4.events/palestrante-anchises-moraes-4890-c18443 Anchises Moraes] |

||

| Líder de Threat Iintelligence |

| Líder de Threat Iintelligence |

||

| Linha 273: | Linha 274: | ||

| 21h20 |

| 21h20 |

||

| EXATECCA o evento dos estudantes para estudantes |

| EXATECCA o evento dos estudantes para estudantes |

||

| − | | O estudantes e o Prof. Robson Lopes do IFSP Campus Guarulhos apresentam o evento de divulgação de educação, ciência e tecnologia todo desenvolvido pelos estudantes dos cursos do integrado do IFSP Campus Guarulhos. Iremos apresentar como o evento nasceu, a importância da escola acreditar no potencial dos jovens em realização de eventos. Receber palestrantes e os resultados obtidos após três anos de organização. |

+ | | O estudantes e o Prof. Robson Lopes do IFSP Campus Guarulhos apresentam o evento de divulgação de educação, ciência e tecnologia todo desenvolvido pelos estudantes dos cursos do integrado do IFSP Campus Guarulhos. Iremos apresentar como o evento nasceu, a importância da escola acreditar no potencial dos jovens em realização de eventos. Receber palestrantes e os resultados obtidos após três anos de organização. [ Fotos 1] |

| [https://app.4.events/palestrante-prof.-robson-lopes-4891-c18443 Prof. Robson Lopes] |

| [https://app.4.events/palestrante-prof.-robson-lopes-4891-c18443 Prof. Robson Lopes] |

||

| Professor |

| Professor |

||

| Linha 293: | Linha 294: | ||

| 11h |

| 11h |

||

| Do Ferro de Solda ao Sabre de Luz |

| Do Ferro de Solda ao Sabre de Luz |

||

| − | | Explicando o que é cultura maker, como desenvolver seu primeiro projeto maker e como os FabLabs podem nos ajudar nisso tudo! |

+ | | Explicando o que é cultura maker, como desenvolver seu primeiro projeto maker e como os FabLabs podem nos ajudar nisso tudo! [https://drive.google.com/drive/folders/1mAwJMY6z6Al8eAgbF52Q8fm026IBPzOl Fotos 1] |

| [https://app.4.events/palestrante-gabs-4892-c18443 Gabs] |

| [https://app.4.events/palestrante-gabs-4892-c18443 Gabs] |

||

| Técnico de Lab Maker |

| Técnico de Lab Maker |

||

| Linha 300: | Linha 301: | ||

| 11h40 |

| 11h40 |

||

| Desenvolvimento de hardware eletrônico para o ambiente estudantil |

| Desenvolvimento de hardware eletrônico para o ambiente estudantil |

||

| − | | Trata-se de uma palestra abordando as etapas da criação do módulo Shield Bluepill ,passando desde a concepção inicial até os processos de design e fabricação. |

+ | | Trata-se de uma palestra abordando as etapas da criação do módulo Shield Bluepill ,passando desde a concepção inicial até os processos de design e fabricação. [https://drive.google.com/drive/folders/1i70uvcEytm5CxEOudPsD17xMDl2xa8EZ Fotos 1] |

| [https://app.4.events/palestrante-israel-dutra-4893-c18443 Israel Dutra] / [https://app.4.events/palestrante-rog%C3%A9rio-d.-dantas-4885-c18443 Rogério D. Dantas] |

| [https://app.4.events/palestrante-israel-dutra-4893-c18443 Israel Dutra] / [https://app.4.events/palestrante-rog%C3%A9rio-d.-dantas-4885-c18443 Rogério D. Dantas] |

||

| Desenvolvedor de projetos de hardware eletrônico / Professor e Maker na área de robótica e IA |

| Desenvolvedor de projetos de hardware eletrônico / Professor e Maker na área de robótica e IA |

||

| Linha 307: | Linha 308: | ||

| 12h20 |

| 12h20 |

||

| IFGames: sete anos de games no IFSP Guarulhos |

| IFGames: sete anos de games no IFSP Guarulhos |

||

| − | | O IFGames é o Núcleo de Desenvolvimento de Games do IFSP Guarulhos, que nasceu em 2017 a partir da motivação de estudantes do nível técnico em aprofundar seus conhecimentos no desenvolvimento e aplicações de jogos. Em suas diferentes formações, o grupo já capacitou dezenas de professores e estudantes da rede pública de Guarulhos em fundamentos de programação para criarem jogos aplicados à realidade da sala de aula. Essa palestra mostrará os resultados desse trabalho, a dinâmica de trabalho do grupo e seu novo projeto, um jogo no estilo rogue-lite chamado Ruins of Sinnai. |

+ | | O IFGames é o Núcleo de Desenvolvimento de Games do IFSP Guarulhos, que nasceu em 2017 a partir da motivação de estudantes do nível técnico em aprofundar seus conhecimentos no desenvolvimento e aplicações de jogos. Em suas diferentes formações, o grupo já capacitou dezenas de professores e estudantes da rede pública de Guarulhos em fundamentos de programação para criarem jogos aplicados à realidade da sala de aula. Essa palestra mostrará os resultados desse trabalho, a dinâmica de trabalho do grupo e seu novo projeto, um jogo no estilo rogue-lite chamado Ruins of Sinnai. [https://drive.google.com/drive/folders/12zfKfhlAcJEF8vPXgROB-hfgJ3XEh4YN Fotos 1] |

| [https://app.4.events/palestrante-thiago-barcelos-4894-c18443 Thiago Barcelos] |

| [https://app.4.events/palestrante-thiago-barcelos-4894-c18443 Thiago Barcelos] |

||

| Professor e Pesquisador em Jogos Digitais e Informática na Educação |

| Professor e Pesquisador em Jogos Digitais e Informática na Educação |

||

| Linha 321: | Linha 322: | ||

| 14h10 |

| 14h10 |

||

| Explorando o Robotic Operating System 2 com a placa ESP-32 |

| Explorando o Robotic Operating System 2 com a placa ESP-32 |

||

| − | | Aprenda sobre o que é ROS e veja um exemplo prático de como integrá-lo com a placa ESP32. Descubra como a combinação dessas tecnologias pode simplificar o desenvolvimento de sistemas robóticos e automatizados. |

+ | | Aprenda sobre o que é ROS e veja um exemplo prático de como integrá-lo com a placa ESP32. Descubra como a combinação dessas tecnologias pode simplificar o desenvolvimento de sistemas robóticos e automatizados. [https://drive.google.com/drive/folders/1luKwLlg2CgBZUoAr4jjxGK7RvK_fFlkD Fotos 1] |

| [https://app.4.events/palestrante-diogo-almeida-4895-c18443 Diogo Almeida] |

| [https://app.4.events/palestrante-diogo-almeida-4895-c18443 Diogo Almeida] |

||

| Técnico em Desenvolvimento de Sistemas e estudante de Engenharia de Controle e Automação |

| Técnico em Desenvolvimento de Sistemas e estudante de Engenharia de Controle e Automação |

||

| Linha 328: | Linha 329: | ||

| 14h50 |

| 14h50 |

||

| Tenha seu próprio laboratório computacional em casa, a partir da reciclagem |

| Tenha seu próprio laboratório computacional em casa, a partir da reciclagem |

||

| − | | Coletando computadores que iam pro lixo, por serem muito velhos, consegui restaurar eles e fazer eles funcionarem para ficar processando dados, treinando redes neurais, rodando simulações e qualquer outra coisa que exigisse um alto poder computacional e um longo tempo de execução. Consegui construir meu próprio data center dentro do meu quarto. Consigo manter meu pequeno super computador funcionando a bateria por algumas horas, caso acabe energia. |

+ | | Coletando computadores que iam pro lixo, por serem muito velhos, consegui restaurar eles e fazer eles funcionarem para ficar processando dados, treinando redes neurais, rodando simulações e qualquer outra coisa que exigisse um alto poder computacional e um longo tempo de execução. Consegui construir meu próprio data center dentro do meu quarto. Consigo manter meu pequeno super computador funcionando a bateria por algumas horas, caso acabe energia. [https://drive.google.com/drive/folders/14UFhY9HtRMC3O83zVppMq6KnIAYpQdln Fotos 1] |

| [https://app.4.events/palestrante-murilo-miranda-4944-c18443 Murilo Miranda] |

| [https://app.4.events/palestrante-murilo-miranda-4944-c18443 Murilo Miranda] |

||

| Cientista da computação |

| Cientista da computação |

||

| Linha 342: | Linha 343: | ||

| 17h10 |

| 17h10 |

||

| Segurança da Informação: Espalhando a Palavra e Dicas de Carreira |

| Segurança da Informação: Espalhando a Palavra e Dicas de Carreira |

||

| − | | Se você é um entusiasta da segurança digital ou está considerando uma carreira nessa área, esta palestra fornecerá dicas e os conhecimentos necessários para navegar e prosperar no mundo da Segurança da Informação |

+ | | Se você é um entusiasta da segurança digital ou está considerando uma carreira nessa área, esta palestra fornecerá dicas e os conhecimentos necessários para navegar e prosperar no mundo da Segurança da Informação [https://drive.google.com/drive/folders/1zHxLSmv5kDtoyAAergnMqDT6CEot-c6x Fotos 1] |

| [https://app.4.events/palestrante-divina-vitorino-4911-c18443 Divina Vitorino] |

| [https://app.4.events/palestrante-divina-vitorino-4911-c18443 Divina Vitorino] |

||

| Coordenadora de Segurança da Informação LATAM e Mestranda em Cybersecurity |

| Coordenadora de Segurança da Informação LATAM e Mestranda em Cybersecurity |

||

| Linha 348: | Linha 349: | ||

|- |

|- |

||

| 17h50 |

| 17h50 |

||

| ⚫ | |||

| ⚫ | |||

| ⚫ | | Você ja pensou o quanto de informação você publica na internet? E oque você não publica mas existe publicado a seu respeito? Em uma abordagem dinâmica a proposta da palestra é apresentar como simples informações podem ser enriquecidas e virar um grande aliado para atores maliciosos. [https://drive.google.com/drive/folders/1dwjJWMKd4MW3OSiWBkSBsZsI5FEr4SG0 Fotos 1] |

||

| ⚫ | |||

| − | | [https://app.4.events/palestrante- |

+ | | [https://app.4.events/palestrante-thiago-bordini-4897-c18443 Thiago Bordini] |

| − | | |

+ | | Head de Cyber Threat Intelligence |

|- |

|- |

||

|- |

|- |

||

| Linha 363: | Linha 364: | ||

| 20h10 |

| 20h10 |

||

| ⚫ | |||

| ⚫ | |||

| ⚫ | | Nesta palestra, você vai conhecer os K-Hackers, os popstars norte-coreano. Vamos desmitificar seus grupos, ataques e TTPs. Entre eles, destrincharemos o Chollimas, um subgrupo que não foi muito esperto para se ocultar e o seu malware QRLog [https://drive.google.com/drive/folders/1_D_VNLzYQNQWSA4GOlPFnIUQ18cWWWfH Fotos 1] |

||

| ⚫ | |||

| − | | [https://app.4.events/palestrante- |

+ | | [https://app.4.events/palestrante-cybelle-4896-c18443 Cybelle] / [https://app.4.events/palestrante-mauro-4907-c18443 Mauro] |

| − | | |

+ | | Pesquisadora de Cyber Threat Intelligence / Birmingham Cyber Arms LTD Founder |

|- |

|- |

||

|- |

|- |

||

| 21h20 |

| 21h20 |

||

| Práticas Seguras para a Nuvem |

| Práticas Seguras para a Nuvem |

||

| − | | Descubra as melhores estratégias e ferramentas para proteger seus dados e recursos na nuvem AWS. De mitigação de ameaças a conformidade regulatória, exploraremos as práticas essenciais para garantir a segurança de sua infraestrutura na nuvem. Não perca esta oportunidade de aprimorar sua compreensão da segurança na nuvem, junto com práticas e ferramentas essenciais para DevSecOps. |

+ | | Descubra as melhores estratégias e ferramentas para proteger seus dados e recursos na nuvem AWS. De mitigação de ameaças a conformidade regulatória, exploraremos as práticas essenciais para garantir a segurança de sua infraestrutura na nuvem. Não perca esta oportunidade de aprimorar sua compreensão da segurança na nuvem, junto com práticas e ferramentas essenciais para DevSecOps. [https://drive.google.com/drive/folders/1utkMBcOcWKA_OT0J8_lQpq5XIdW5hMnZ Fotos 1] |

| [https://app.4.events/palestrante-amaury-borges-souza-4898-c18443 Amaury Borges Souza] |

| [https://app.4.events/palestrante-amaury-borges-souza-4898-c18443 Amaury Borges Souza] |

||

| Information Security Cloud, Expert |

| Information Security Cloud, Expert |

||

| Linha 392: | Linha 393: | ||

| 11h |

| 11h |

||

| Navegando pelos Perigos do Wi-fi Phishing: Demonstração Prática e Dicas de Proteção |

| Navegando pelos Perigos do Wi-fi Phishing: Demonstração Prática e Dicas de Proteção |

||

| − | | o que é o wi-fi phishing e como ele funciona, além de demonstrar casos reais e uma super demonstração prática, onde iremos subir um wi-fi falso com o M5 Stick com o nome de "Wifi Gratuito Campusparty", e iremos pedir para o público logar nele colocando suas credenciais falsas, e mostraremos na tela para todos, as senhas e credenciais, mostrando assim o perigo de logar em qualquer rede wi-fi. Vídeo da [https://www.youtube.com/watch?v=f4sDEgp39sw apresentação realizada na BSides SP 2024]. |

+ | | o que é o wi-fi phishing e como ele funciona, além de demonstrar casos reais e uma super demonstração prática, onde iremos subir um wi-fi falso com o M5 Stick com o nome de "Wifi Gratuito Campusparty", e iremos pedir para o público logar nele colocando suas credenciais falsas, e mostraremos na tela para todos, as senhas e credenciais, mostrando assim o perigo de logar em qualquer rede wi-fi. Vídeo da [https://www.youtube.com/watch?v=f4sDEgp39sw apresentação realizada na BSides SP 2024]. [https://drive.google.com/drive/folders/1AvyRWjT5TzJWcgyOw-g1-vceTm_JT89T Fotos 1] |

| − | | [https://app.4.events/palestrante-matheus-rodrigues--4899-c18443 Matheus Rodrigues |

+ | | [https://app.4.events/palestrante-matheus-rodrigues--4899-c18443 Matheus Rodrigues] |

| − | | Estudante de segurança da informação e entusiasta em hardware hacking |

+ | | Estudante de segurança da informação e entusiasta em hardware hacking |

|- |

|- |

||

|- |

|- |

||

| 11h40 |

| 11h40 |

||

| Talk TecSec Podcast - Descomplicando Cyber |

| Talk TecSec Podcast - Descomplicando Cyber |

||

| − | | Nesta apresentação os hosts do TecSec PodCast responderão as perguntas da comunidade, algumas recolhidas pelas redes sociais e algumas ao vivo, e também falarão sobre alguns outros projetos sociais que ambos participam |

+ | | Nesta apresentação os hosts do TecSec PodCast responderão as perguntas da comunidade, algumas recolhidas pelas redes sociais e algumas ao vivo, e também falarão sobre alguns outros projetos sociais que ambos participam [https://drive.google.com/drive/folders/1lj5FRRsmSV6RHTLyKWlGNOHhMWRMZOtL Fotos 1] |

| [https://app.4.events/palestrante-josu-4904-c18443 Josu] e [https://app.4.events/palestrante-gustavo-4909-c18443 Gustavo](TecSec) com [https://app.4.events/palestrante-sickeira-4910-c18443 Sickeira] de mediador |

| [https://app.4.events/palestrante-josu-4904-c18443 Josu] e [https://app.4.events/palestrante-gustavo-4909-c18443 Gustavo](TecSec) com [https://app.4.events/palestrante-sickeira-4910-c18443 Sickeira] de mediador |

||

| Partners e Hosts no TecSec Podcast |

| Partners e Hosts no TecSec Podcast |

||

| Linha 414: | Linha 415: | ||

| 14h10 |

| 14h10 |

||

| Explorando macOS TCC Bypass |

| Explorando macOS TCC Bypass |

||

| − | | Explorando um bypass no TCC(Transparency, Consent, and Control) do macOS . O TCC é responsável por controlar o acesso de aplicativos a dados e recursos sensíveis no macOS. Essa talk tem como objetivo demonstrar um bypass reportado para a apple e como ele pode ser potencialmente utilizado em cenários real de ataque contra usuários do sistema operacional da apple. |

+ | | Explorando um bypass no TCC(Transparency, Consent, and Control) do macOS . O TCC é responsável por controlar o acesso de aplicativos a dados e recursos sensíveis no macOS. Essa talk tem como objetivo demonstrar um bypass reportado para a apple e como ele pode ser potencialmente utilizado em cenários real de ataque contra usuários do sistema operacional da apple. [https://drive.google.com/drive/folders/1etKoVDSv9Z2QjMff17k5hAUvsRIwtw6T Fotos 1] |

| [https://app.4.events/palestrante-ricardo-logan-4901-c18443 Ricardo L0gan] |

| [https://app.4.events/palestrante-ricardo-logan-4901-c18443 Ricardo L0gan] |

||

| Security Research on apple devices |

| Security Research on apple devices |

||

| Linha 421: | Linha 422: | ||

| 14h50 |

| 14h50 |

||

| Desmistificando o aparelho hacker “proibido” |

| Desmistificando o aparelho hacker “proibido” |

||

| − | | Desmitificando o Flipper Zero: sua história, "motivos" de proibição no Brasil, suas funcionalidades, uso diário, impacto na mídia e popularidade. |

+ | | Desmitificando o Flipper Zero: sua história, "motivos" de proibição no Brasil, suas funcionalidades, uso diário, impacto na mídia e popularidade. [https://drive.google.com/drive/folders/1tU19HK3ekosBeHVFizI0MsMD16upXNSc Fotos 1] |

| [https://app.4.events/palestrante-tiago-correia-dos-santos-4902-c18443 Tiago Correia dos Santos] |

| [https://app.4.events/palestrante-tiago-correia-dos-santos-4902-c18443 Tiago Correia dos Santos] |

||

| Analista de infraestrutura |

| Analista de infraestrutura |

||

| Linha 435: | Linha 436: | ||

| 17h10 |

| 17h10 |

||

| Fazendo seu jogo de cartas no Google Slides |

| Fazendo seu jogo de cartas no Google Slides |

||

| − | | Vamos criar um deck personalizado de Super Trunfo utilizando só o Google Slides e o Excel. (Talvez um pouco do ChatGPT também..) |

+ | | Vamos criar um deck personalizado de Super Trunfo utilizando só o Google Slides e o Excel. (Talvez um pouco do ChatGPT também..) [https://drive.google.com/drive/folders/12rxWl01HB9ByVX94ai7K2kRUGFCxU4Ah Fotos 1] |

| [https://app.4.events/palestrante-gabu-4903-c18443 Gabu] |

| [https://app.4.events/palestrante-gabu-4903-c18443 Gabu] |

||

| Professor |

| Professor |

||

| Linha 442: | Linha 443: | ||

| 17h50 |

| 17h50 |

||

| Explorando Vulnerabilidades nos Sistemas Keyless Automotivos |

| Explorando Vulnerabilidades nos Sistemas Keyless Automotivos |

||

| − | | Palestra, apresentando vulnerábildades nos sistemas automotivos. Vídeo da [https://www.youtube.com/watch?v=n-tDQE2Y2vk apresentação realizada na BSides SP 2024]. |

+ | | Palestra, apresentando vulnerábildades nos sistemas automotivos. Vídeo da [https://www.youtube.com/watch?v=n-tDQE2Y2vk apresentação realizada na BSides SP 2024]. [https://drive.google.com/drive/folders/1j93LcXZQBIzPcVS8DQDVhNqynHFxUxXl Fotos 1] |

| [https://app.4.events/palestrante-ana-clara-aravecchia-4900-c18443 Ana Clara Aravecchia] |

| [https://app.4.events/palestrante-ana-clara-aravecchia-4900-c18443 Ana Clara Aravecchia] |

||

| Desenvolvedora de Software, Co-Fundadora e mantenedora do Chapéu de Palha Hacker Club. |

| Desenvolvedora de Software, Co-Fundadora e mantenedora do Chapéu de Palha Hacker Club. |

||

| Linha 487: | Linha 488: | ||

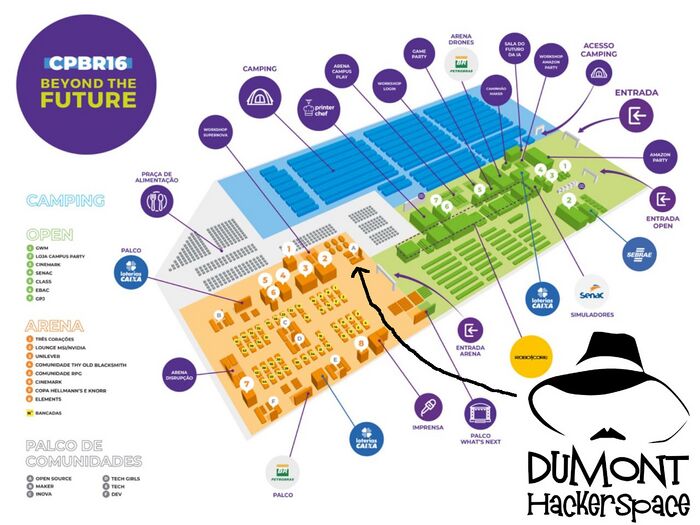

== Onde estamos?== |

== Onde estamos?== |

||

| − | Reservado para a imagem do mapa da Campus Party 2024, assim que disponibilizado. |

||

| ⚫ | |||

| + | [[Arquivo:Mapacpbr16.jpg |700px|thumb|left|Mapa CPBR16 com destaque do local do Dumont Hackerspace]] |

||

| ⚫ | |||

| ⚫ | |||

| + | |||

| − | * Nossas redes sociais: |

||

| ⚫ | |||

** [https://www.facebook.com/DumontHackerspace/ Facebook] |

** [https://www.facebook.com/DumontHackerspace/ Facebook] |

||

** [https://twitter.com/dumonths Twitter] |

** [https://twitter.com/dumonths Twitter] |

||

| Linha 508: | Linha 509: | ||

Links da transmissão públicos |

Links da transmissão públicos |

||

| + | [https://www.youtube.com/watch?v=_H3HBVi9z40 - Palco Open Source 10/07/2024 - Parte 1] |

||

| + | |||

| + | [https://www.youtube.com/watch?v=0Vn8ZS5Gpkk - Palco Open Source 10/07/2024 - Parte 2] |

||

| + | |||

| + | [https://www.youtube.com/watch?v=-vDoeCSfCR4 - Palco Open Source 11/07/2024] |

||

| + | |||

| + | [https://www.youtube.com/watch?v=oZ1dISIRX0w - Palco Open Source 12/07/2024] |

||

| + | |||

| + | [https://www.youtube.com/watch?v=mOWF6IPzTlg - Palco Open Source 13/07/2024] |

||

| + | |||

| + | |||

| ⚫ | |||

| ⚫ | |||

| − | Assim que disponível colocaremos os links |

||

Edição atual tal como às 15h14min de 17 de julho de 2024

#CPBR16

A 16ª edição da Campus Party Brasil será realizada no Expo Center Norte em São Paulo entre os dias 09 e 14 de Julho de 2024. A Campus Party é o maior acontecimento tecnológico do mundo nas áreas de inovação, ciência, cultura e entretenimento digital, reunindo milhares de pessoas - os campuseiros - para debater os principais temas de cada um destes universos. Os participantes mudam-se com seus computadores, malas e barracas para dentro de uma arena, onde se conectam a uma rede super veloz e convivem em torno de oficinas, palestras, conferências, competições e atividades de lazer.

Durante a Campus Party 2024 pretendemos repetir a experiência de anos anteriores, realizando o Dumont Hackerspace em conjunto com representantes de diversos hackerspaces, makerspaces e coletivos brasileiros. Será um espaço de livre acesso na área de Campuseiros, onde vamos oferecer a mesma experiência que um autêntico hackerspace pode lhe dar.

O que pretendemos:

Um espaço dedicado para os Hackerspaces, makerspaces brasileiros, fomentando a cultura hacker e maker durante a Campus Party 2024.

Com participação de pessoas de diferentes Hackerspaces e Makerspaces Brasileiros.

Promover atividades em nosso palco Comunidades que forneça conteúdo de qualidade aos participantes da #CPBR16.

Além de continuar nossa participação com palco pelo terceiro ano consecutivo ano, os anteriores foram:

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2023

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2022

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2019

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2018

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2017

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2016

https://garoa.net.br/wiki/Dumont_Hackerspace_na_Campus_Party_2015

Detalhes

|

Avisos e Novidades

|

Chamadas de Atividades

No dia 16/06/2024 foi encerrado o chamado para atividades do palco multi uso do Dumont Hackerspace + Metabotix na #CPBR16. Faça a sua proposta respondendo ao Form fechado.

Neste ano o Dumont Hackerspace divide o palco Comunidades com o pessoal da Metabotix.

Nos horários das 13h as 14h, 15h30 as 17h, e das 19h as 20h não teremos atividades no palco comunidades, esses horários são reservados para as atrações Magistrais da Campus Party.

Quarta - 10/07

| Horário | Atividade/Slides | Descrição | Quem | minibio |

|---|---|---|---|---|

| 11h | STEM para Tod@s: Ciência, Tecnologia e Inclusão | Um bate papo sobre comunidades de software livre, cultura maker, hackerspaces e como podemos trabalhar juntos para desenvolver projetos que gerem impacto positivo na sociedade

Fotos 1 |

Renatha Cruz / Christiane Borges / Josemar Junior | Maker / Engenheiro de Controle e Automação |

| 11h40 | Descomplicando a Inteligência Artificial: Aprenda Conceitos Complexos com Ideias Simples | Nesta apresentação, desmistificarei um pouco a Inteligência Artificial com métodos simples e exemplos práticos, como vibrações de ventiladores e acordes de violão. Aprenda a aplicar técnicas básicas para entender e criar sistemas inteligentes, desde a coleta de dados até a construção de modelos preditivos. Fotos 1 | Pelê | Formado em Engenharia de Controle e Automação pelo IFSP - Campus Guarulhos, Free-lancer em planilhas do Excel, Mestrando em Engenharia Mecânica pelo IFSP - Campus São Paulo com foco em I.A. |

| 12h20 | Inteligência artificial na educação: Onde fica o professor? | Durante a palestra serão desenvolvidas diversas reflexões sobre a evolução da tecnologia e seu papel na sala de aula, especialmente com a chegada da inteligência artificial. Como a escola pode se comportar nesse novo mundo? Como conciliar ensino e ferramentas tecnológicas para otimizar o aprendizado? Será que teremos uma resposta logo? E o professor, onde fica nessa história? Fotos 1 | Prof. Bruno Gonçalves | Licenciado e Mestre em Física , Especialista em Ensino de Ciências por Investigação e em Gerenciamento Estratégico de Projetos . professor de física no ensino médio e superior,Professor do Ensino Básico, Técnico e Tecnológico |

| 13h as 14h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 14h10 | Aplicação de Visão Computacional para controle de trajeto de veículo autônomo em um circuito modular controlado | Controle de trajeto de veículo autônomo em pista modular usando visão computacional com Raspberry Pi e OpenCV para seguir uma linha guia. Fotos 1 | Ana Misque / José Roberto Mendonça Inacio | Graduanda em Ciência da Computação no Instituto Federal de Goiás (IFG) / Graduando em Ciência da Computação |

| 14h50 | Crie seu cartão de visitas virtual com HTML e CSS | Explicação dos conceitos básicos da estrutura HTML e CSS com código comentado em um editor de código online. Ao final, cada participante sai com seu cartão de visitas virtual personalizado para compartilhar. Fotos 1 | Romênia Ishiyama | Desenvolvedora frontEnd |

| 15h30 as 17h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 17h10 | Uma breve história: Xadrez e Computação | Será uma palestra destinada aos amantes de tecnologia aplicada e xadrez. Iremos passar por conceitos matemáticos e de computação associados à história do xadrez. Fotos 1 | José Roberto Mendonça Inacio | Estudante de Ciência da Computação |

| 17h50 | Tinkercad na Modelagem para Impressão 3D | Apresentar o Tinkercad como uma plataforma de introdução e ensino de conteúdo da área maker. Listar suas funcionalidades e compará-las com outros ambientes de Modelagem 3D. Isto, citando suas vantagens e desvantagens com foco na modelagem para impressão 3D.

Obs.: Traga seu computador!!! Fotos 1 |

Pedro Wilson Ribeiro Cardoso Couto / Renatha Cruz | Técnico Informática e estudante do 3° de ADS no IFG-Uruaçu. Membro do Projeto Meninas Cientistas do Laboratório IFMaker Uruaçu / Doutora em Geografia |

| 19h as 20h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 20h10 | Utilizando Python para Reconhecimento Facial | A oficina é ofertada pela equipe de competição em robótica UnBall, e promoverá aspectos teóricos e práticos sobre reconhecimento facial empregando a biblioteca OpenCV usando linguagem Python. Passando desde o básico da implementação, até chegar na biblioteca Yolo e suas utilizades, com tarefas práticas e tudo via nuvem pelo Google Notebook. Fotos 1 | Raul Myron / Ana Beatriz | Graduando em Engenharia Mecatrônica (Controle e Automação) / Graduando em engenharia mecatrônica |

| 21h20 | Como ensinar o seu computador tudo o que você não sabe em um jogo | O foco deste workshop é introduzir uma sub-área de machine learning que é o aprendizado por reforço. Esta é uma técnica de treinamento de modelos de aprendizado de máquina que permite que um agente tome uma sequência de decisões em um ambiente incerto e complexo. Nesse cenário, o agente aprende a atingir uma meta, recebendo recompensas ou penalidades pelas ações executadas. O objetivo é maximizar a recompensa total, e o modelo descobre como executar a tarefa por meio de tentativa e erro, sem dicas específicas do programador. Portanto, a apresentação englobará desde os desafios da construção de modelos baseados em aprendizado por reforço até a demonstração e aplicação desta técnica em um jogo, onde os participantes terão a oportunidade de interagir com um modelo através do seus celulares, por meio da ferramenta collab do google e da biblioteca Gym da OpenAI.Fotos 1 | Lurian Lima | Estudante de Engenharia da Computação e desenvolvedor de software |

Quinta - 11/07

| Horário | Atividade/Slides | Descrição | Quem | minibio |

|---|---|---|---|---|

| 11h | Fazendo um robô com rodas andar em linha reta | Demonstração do problema e das soluções para fazer um robô seguir em linha reta. Fotos 1 | Emerson "Brutus" | Coordenador de Makerspace |

| 11h40 | Inteligencia Artificial embarcada em Microcontroladores | Nesta palestra será apresentado o conceito de Inteligência Artificial aplicada em Sistemas Embarcados (TinyML), hardwares que suportam embarcar um rede neural para aplicações básicas como identificação de anomalias, reconhecimento de palavras, sensores de vibração e imagens, bem como apresentar as possíveis área de aplicação para esse tipo de sistema. Fotos 1 | Rogério D. Dantas | Professor e Maker na área de robótica e IA |

| 12h20 | Segurança Mobile para Iniciantes: Como Reduzir Danos | Palestra para o público geral sobre os principais riscos à segurança do mobile e conscientização sobre boas práticas para se proteger e reduzir danos, incluindo sugestões de softwares acessíveis. Será feita uma demonstração prática de recuperação de arquivos apagados de um celular. Fotos 1 | Gabi Freitas / Christopher Moura | Bacharel em Tecnologia e Mídias Digitais e Estudante de Segurança da Informação / Graduando em Segurança da Informação |

| 13h as 14h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 14h10 | Política de Backup e Recuperação de Dados | como iniciar o processo de gerenciamento de dados através da elaboração de uma política eficaz de cópia e recuperação. Isso inclui a identificação, classificação, operação e descarte desses dados. Também são abordados outros temas relevantes, como frequência de backup, política de retenção de dados e os diversos métodos de duplicação e avaliação de possíveis riscos. Fotos 1 | Sophia Cardoso | Desenvolvedora Front-End, estudante de Segurança da Informação e professora de inglês |

| 14h50 | Home assistant - como automatizar e proteger sua casa no âmbito digital e físico slides | Venha conhecer como o palestrante utilizou do sistema Home Assistant para agregar varias plataformas de automação residencial em um único local para poder monitorar, automatizar e proteger sua casa e rede local.Fotos 1 | Monge | Engenheiro de Cyber segurança |

| 15h30 as 17h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 17h10 | Segurança para IoT | Uma abordagem básica sobre a segurança nas várias tecnologias e sistemas de IoT, com propostas para mitigar os riscos. Fotos 1 | Emilio Teixeira | Consultor em Sistemas para IoT |

| 17h50 | Trabalhando com Unidades de medidas Inerciais (IMU) | Nesta Atividade irei postar algumas das caracteristicas de se trabalhar com unidades de medidas inerciais como a MPU-9250. Fotos 1 | Pedro Igor | Desenvolvedor de sistemas embarcados |

| 19h as 20h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 20h10 | Carreira em Inteligência de Ameaças e OSINT | A Inteligência de Ameaças Cibernéticas (em inglês, CyberThreat Intelligence, ou CTI) é uma disciplina que recentemente tem ganhado maior relevância nos times de defesa. Para se manter atualizado frente a constante evolução e complexidade dos ciber ataques e fraudes, as organizações devem conhecer do cenário de ameaças e se antecipar aos seus adversários. Diversos times de segurança podem se beneficiar da área de CTI, e nesta apresentação vamos mostrar e exemplificar como CTI pode (e deve) apoiar os demais times de segurança da organização, incluindo o time de Defesa (Blue Team), Resposta a Incidentes, Segurança Ofensiva, Governança e Conscientização, entre outros. Fotos 1 | Anchises Moraes | Líder de Threat Iintelligence |

| 21h20 | EXATECCA o evento dos estudantes para estudantes | O estudantes e o Prof. Robson Lopes do IFSP Campus Guarulhos apresentam o evento de divulgação de educação, ciência e tecnologia todo desenvolvido pelos estudantes dos cursos do integrado do IFSP Campus Guarulhos. Iremos apresentar como o evento nasceu, a importância da escola acreditar no potencial dos jovens em realização de eventos. Receber palestrantes e os resultados obtidos após três anos de organização. [ Fotos 1] | Prof. Robson Lopes | Professor |

Sexta - 12/07

| Horário | Atividade/Slides | Descrição | Quem | Minibio |

|---|---|---|---|---|

| 11h | Do Ferro de Solda ao Sabre de Luz | Explicando o que é cultura maker, como desenvolver seu primeiro projeto maker e como os FabLabs podem nos ajudar nisso tudo! Fotos 1 | Gabs | Técnico de Lab Maker |

| 11h40 | Desenvolvimento de hardware eletrônico para o ambiente estudantil | Trata-se de uma palestra abordando as etapas da criação do módulo Shield Bluepill ,passando desde a concepção inicial até os processos de design e fabricação. Fotos 1 | Israel Dutra / Rogério D. Dantas | Desenvolvedor de projetos de hardware eletrônico / Professor e Maker na área de robótica e IA |

| 12h20 | IFGames: sete anos de games no IFSP Guarulhos | O IFGames é o Núcleo de Desenvolvimento de Games do IFSP Guarulhos, que nasceu em 2017 a partir da motivação de estudantes do nível técnico em aprofundar seus conhecimentos no desenvolvimento e aplicações de jogos. Em suas diferentes formações, o grupo já capacitou dezenas de professores e estudantes da rede pública de Guarulhos em fundamentos de programação para criarem jogos aplicados à realidade da sala de aula. Essa palestra mostrará os resultados desse trabalho, a dinâmica de trabalho do grupo e seu novo projeto, um jogo no estilo rogue-lite chamado Ruins of Sinnai. Fotos 1 | Thiago Barcelos | Professor e Pesquisador em Jogos Digitais e Informática na Educação |

| 13h as 14h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 14h10 | Explorando o Robotic Operating System 2 com a placa ESP-32 | Aprenda sobre o que é ROS e veja um exemplo prático de como integrá-lo com a placa ESP32. Descubra como a combinação dessas tecnologias pode simplificar o desenvolvimento de sistemas robóticos e automatizados. Fotos 1 | Diogo Almeida | Técnico em Desenvolvimento de Sistemas e estudante de Engenharia de Controle e Automação |

| 14h50 | Tenha seu próprio laboratório computacional em casa, a partir da reciclagem | Coletando computadores que iam pro lixo, por serem muito velhos, consegui restaurar eles e fazer eles funcionarem para ficar processando dados, treinando redes neurais, rodando simulações e qualquer outra coisa que exigisse um alto poder computacional e um longo tempo de execução. Consegui construir meu próprio data center dentro do meu quarto. Consigo manter meu pequeno super computador funcionando a bateria por algumas horas, caso acabe energia. Fotos 1 | Murilo Miranda | Cientista da computação |

| 15h30 as 17h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 17h10 | Segurança da Informação: Espalhando a Palavra e Dicas de Carreira | Se você é um entusiasta da segurança digital ou está considerando uma carreira nessa área, esta palestra fornecerá dicas e os conhecimentos necessários para navegar e prosperar no mundo da Segurança da Informação Fotos 1 | Divina Vitorino | Coordenadora de Segurança da Informação LATAM e Mestranda em Cybersecurity |

| 17h50 | Compartilho. Logo existo? | Você ja pensou o quanto de informação você publica na internet? E oque você não publica mas existe publicado a seu respeito? Em uma abordagem dinâmica a proposta da palestra é apresentar como simples informações podem ser enriquecidas e virar um grande aliado para atores maliciosos. Fotos 1 | Thiago Bordini | Head de Cyber Threat Intelligence |

| 19h as 20h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 20h10 | K-Hackers: Os pop stars do mundo do Malware | Nesta palestra, você vai conhecer os K-Hackers, os popstars norte-coreano. Vamos desmitificar seus grupos, ataques e TTPs. Entre eles, destrincharemos o Chollimas, um subgrupo que não foi muito esperto para se ocultar e o seu malware QRLog Fotos 1 | Cybelle / Mauro | Pesquisadora de Cyber Threat Intelligence / Birmingham Cyber Arms LTD Founder |

| 21h20 | Práticas Seguras para a Nuvem | Descubra as melhores estratégias e ferramentas para proteger seus dados e recursos na nuvem AWS. De mitigação de ameaças a conformidade regulatória, exploraremos as práticas essenciais para garantir a segurança de sua infraestrutura na nuvem. Não perca esta oportunidade de aprimorar sua compreensão da segurança na nuvem, junto com práticas e ferramentas essenciais para DevSecOps. Fotos 1 | Amaury Borges Souza | Information Security Cloud, Expert |

Sabado - 13/07

| Horário | Atividade/Slides | Descrição | Quem | Minibio |

|---|---|---|---|---|

| 11h | Navegando pelos Perigos do Wi-fi Phishing: Demonstração Prática e Dicas de Proteção | o que é o wi-fi phishing e como ele funciona, além de demonstrar casos reais e uma super demonstração prática, onde iremos subir um wi-fi falso com o M5 Stick com o nome de "Wifi Gratuito Campusparty", e iremos pedir para o público logar nele colocando suas credenciais falsas, e mostraremos na tela para todos, as senhas e credenciais, mostrando assim o perigo de logar em qualquer rede wi-fi. Vídeo da apresentação realizada na BSides SP 2024. Fotos 1 | Matheus Rodrigues | Estudante de segurança da informação e entusiasta em hardware hacking |

| 11h40 | Talk TecSec Podcast - Descomplicando Cyber | Nesta apresentação os hosts do TecSec PodCast responderão as perguntas da comunidade, algumas recolhidas pelas redes sociais e algumas ao vivo, e também falarão sobre alguns outros projetos sociais que ambos participam Fotos 1 | Josu e Gustavo(TecSec) com Sickeira de mediador | Partners e Hosts no TecSec Podcast |

| 13h as 14h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 14h10 | Explorando macOS TCC Bypass | Explorando um bypass no TCC(Transparency, Consent, and Control) do macOS . O TCC é responsável por controlar o acesso de aplicativos a dados e recursos sensíveis no macOS. Essa talk tem como objetivo demonstrar um bypass reportado para a apple e como ele pode ser potencialmente utilizado em cenários real de ataque contra usuários do sistema operacional da apple. Fotos 1 | Ricardo L0gan | Security Research on apple devices |

| 14h50 | Desmistificando o aparelho hacker “proibido” | Desmitificando o Flipper Zero: sua história, "motivos" de proibição no Brasil, suas funcionalidades, uso diário, impacto na mídia e popularidade. Fotos 1 | Tiago Correia dos Santos | Analista de infraestrutura |

| 15h30 as 17h | INTERVALO | MAGISTRAL | INTERVALO | MAGISTRAL |

| 17h10 | Fazendo seu jogo de cartas no Google Slides | Vamos criar um deck personalizado de Super Trunfo utilizando só o Google Slides e o Excel. (Talvez um pouco do ChatGPT também..) Fotos 1 | Gabu | Professor |

| 17h50 | Explorando Vulnerabilidades nos Sistemas Keyless Automotivos | Palestra, apresentando vulnerábildades nos sistemas automotivos. Vídeo da apresentação realizada na BSides SP 2024. Fotos 1 | Ana Clara Aravecchia | Desenvolvedora de Software, Co-Fundadora e mantenedora do Chapéu de Palha Hacker Club. |

O que é o Dumont Hacker Space ?

O Dumont Hackerspace surgiu em 2014 para ser um espaço autônomo e itinerante, idealizado pela comunidade brasileira para existir como um meta-hackerspace representando o movimento hacker temporalmente dentro de diversos eventos de grande porte. A primeira edição do Dumont Hackerspace aconteceu no FISL15, realizado de 07 a 10 de Maio de 2014, com a presença de vários hackerspaces, grupos em formação e interessados em formar mais hackerspaces pelo Brasil.

Hackerspaces participantes nesta edição do Dumont

Os hackerspaces, makerspaces e coletivos interessados em participar podem nos ajudar a tocar o Dumont Hackerspace durante a Campus Party, ou seja: oferecendo atividades (oficinas, palestras, etc), ajudando nas demais atividades marcadas, e ficando no nosso espaço parte do tempo para garantirmos que sempre terá gente.

Além disso, os hackerspaces, makerspaces e coletivos podem trazer material para divulgação, tais como folhetos, banner, algum brinde, etc. (não adianta levar coisas para vender pois não é permitido e a grande maioria do público da CP não compra nada!).

Já confirmaram a presença:

- ABC Makerspace (São Bernardo / ABC Paulista)

Facebook | Twitter | Instagram | YouTube | GitHub | Linkedin

- Garoa Hacker Clube (São Paulo)

- Laboratório Hacker de Campinas (LHC) (Campinas - SP)

- GERSE - Grupo de Estudo em Robótica e Sistemas Embarcados (Guarulhos - SP)

- Chapéu de Palha Hacker Club (Araraquara - SP)

- Calango Hacker Clube (Brasilia - DF)

Nota: Se você faz parte de um hackerspace ou makerspace e deseja ser representado no Dumont Hackerspace, entre em contato pela lista de discusssão: hackerspaces-brasil@googlegroups.com ou pelas redes sociais do Dumont Hackerspace.

Onde estamos?

Ajude a Divulgar

Ajude a divulgar o Dumont Hackerspac, as nossas redes sociais são:

O palco Comunidades será identificado com os logotipos do Dumont Hackerspace / [ Metabotix] e também teremos banners e "pirulito" identificando o local.

Links da Transmissão do Evento

Links da transmissão públicos

- Palco Open Source 10/07/2024 - Parte 1

- Palco Open Source 10/07/2024 - Parte 2

- Palco Open Source 11/07/2024

- Palco Open Source 12/07/2024

- Palco Open Source 13/07/2024

Foi transmitido ao vivo pelo canal do ABC Makerspace no YouTube, já se inscreve para não perder futuros eventos.